Modulare Upgrade-Pfade – Die Kraft flexibler technologischer Weiterentwicklung nutzen

In der schnelllebigen Welt der Technologie, wo Innovation den Puls trifft und Wandel die Norm ist, erweist sich ein modularer Upgrade-Pfad als vielversprechender Ansatz für Effizienz und neue Möglichkeiten. Sein Wesen liegt in der Fähigkeit, sich anzupassen, weiterzuentwickeln und neue Komponenten nahtlos zu integrieren, wodurch eine flexible und dynamische Technologieumgebung entsteht.

Das Wesen der Modularität

Modularität bedeutet im Kern, komplexe Systeme in kleinere, handhabbare und austauschbare Komponenten zu zerlegen. Diese Komponenten, oder Module, können unabhängig voneinander entwickelt, getestet und aktualisiert werden. Dieser Ansatz ermöglicht eine unkompliziertere und kostengünstigere Verbesserung der Technologie, ohne das gesamte System überarbeiten zu müssen.

Stellen Sie sich ein wunderschön gestaltetes LEGO-Set vor. Jedes einzelne Teil, jedes Modul, lässt sich entfernen, austauschen oder aufrüsten, ohne das gesamte Set auseinandernehmen zu müssen. Diese Analogie verdeutlicht das Wesen der Modularität: Einzelne Komponenten arbeiten harmonisch zusammen und bilden so ein größeres, komplexeres System.

Die Vorteile modularer Upgrade-Pfade

Skalierbarkeit und Flexibilität

Einer der größten Vorteile eines modularen Upgrade-Ansatzes ist seine Skalierbarkeit. Mit steigenden technologischen Anforderungen lassen sich modulare Systeme durch das Hinzufügen neuer Module problemlos und ohne größere Unterbrechungen erweitern. Diese Flexibilität ist besonders vorteilhaft für Unternehmen und Organisationen, die sich schnell an veränderte Marktbedingungen oder technologische Entwicklungen anpassen müssen.

Kosteneffizienz

Modulare Systeme führen häufig zu Kosteneinsparungen sowohl in der Entwicklungs- als auch in der Wartungsphase. Da Module unabhängig voneinander entwickelt und getestet werden können, wird das Risiko kostspieliger Fehler minimiert. Darüber hinaus reduziert die Möglichkeit, einzelne Komponenten anstatt des gesamten Systems auszutauschen oder zu aktualisieren, den Zeit- und Finanzaufwand für Aktualisierungen.

Verbesserte Innovation

Der modulare Ansatz fördert eine Kultur der kontinuierlichen Innovation. Durch die Möglichkeit der unabhängigen Modulentwicklung können sich Teams auf spezifische Verbesserungsbereiche konzentrieren oder neue Funktionen einführen, ohne durch ein monolithisches System eingeschränkt zu sein. Dies begünstigt kreative Problemlösungen und beschleunigt den technologischen Fortschritt.

Vereinfachte Wartung

Die Wartung wird durch modulare Systeme deutlich vereinfacht. Treten Probleme auf, lässt sich das betroffene Modul oft leichter isolieren und beheben als ein komplexes, vernetztes System. Dieser optimierte Wartungsprozess gewährleistet die Effizienz und Zuverlässigkeit des Gesamtsystems.

Verbesserte Kompatibilität

Modulare Systeme verwenden häufig standardisierte Schnittstellen und Protokolle, was die Kompatibilität zwischen verschiedenen Technologien und Plattformen verbessert. Diese Interoperabilität ermöglicht die nahtlose Integration neuer Module und Lösungen von Drittanbietern und schafft so ein kohärenteres und vielseitigeres technologisches Ökosystem.

Anwendungen in der Praxis

Um die Leistungsfähigkeit modularer Upgrade-Pfade zu veranschaulichen, wollen wir einige reale Anwendungsfälle aus verschiedenen Branchen betrachten.

Softwareentwicklung

In der Softwareentwicklung hat die modulare Architektur die Art und Weise, wie Anwendungen erstellt und gewartet werden, grundlegend verändert. Durch die Aufteilung von Anwendungen in modulare Komponenten können sich Entwickler auf spezifische Funktionalitäten konzentrieren, was zu schnelleren Entwicklungszyklen und effizienteren Debugging-Prozessen führt. Ein Beispiel hierfür ist die Microservices-Architektur, bei der jeder Dienst eine spezifische Geschäftsfunktion repräsentiert und unabhängig entwickelt, bereitgestellt und skaliert werden kann.

Hardware-Evolution

Im Hardwarebereich revolutionieren modulare Designprinzipien die Geräteherstellung. Man denke beispielsweise an Smartphones mit modularen Akkus und erweiterbarem Speicher. Dieser Ansatz ermöglicht es Nutzern, ihre Geräte mit neuen Akkus oder Speicheroptionen aufzurüsten, ohne das gesamte Smartphone austauschen zu müssen. Dadurch wird die Lebensdauer des Geräts verlängert und Elektroschrott reduziert.

Automobilindustrie

Auch die Automobilindustrie setzt auf Modularität. Modulare Fahrzeugdesigns ermöglichen die einfache Integration neuer Technologien wie Fahrerassistenzsysteme (ADAS) und elektrischer Antriebe. Diese Flexibilität erlaubt es den Automobilherstellern, schnell auf regulatorische Änderungen und Verbraucherpräferenzen zu reagieren und so die Wettbewerbsfähigkeit und Relevanz ihrer Fahrzeuge zu sichern.

Die Herausforderungen meistern

Die Vorteile eines modularen Modernisierungsansatzes sind zwar beträchtlich, es gibt jedoch Herausforderungen, die bewältigt werden müssen, um sein volles Potenzial auszuschöpfen.

Kommunikation zwischen Modulen

Die Gewährleistung einer reibungslosen Kommunikation zwischen den Modulen ist entscheidend für die Aufrechterhaltung der Systemkohärenz. Dies erfordert eine sorgfältige Gestaltung von Schnittstellen und Protokollen, um den Datenaustausch und die Koordination zwischen den Modulen zu erleichtern.

Abhängigkeitsmanagement

Da die Module unabhängig voneinander entwickelt werden, ist die Verwaltung von Abhängigkeiten und die Sicherstellung der Kompatibilität unerlässlich. Geeignete Versionskontroll- und Abhängigkeitsmanagementstrategien helfen, potenzielle Konflikte zu vermeiden und einen reibungslosen Betrieb zu gewährleisten.

Sicherheitsüberlegungen

Mit zunehmend modularen Komponenten steigt auch die Angriffsfläche. Daher ist es unerlässlich, robuste Sicherheitsmaßnahmen zu implementieren, um jedes Modul und das Gesamtsystem vor potenziellen Schwachstellen zu schützen.

Benutzererfahrung

Die Gewährleistung einer einheitlichen Benutzererfahrung über alle Modulkomponenten hinweg ist von entscheidender Bedeutung. Designer müssen sicherstellen, dass die Integration neuer Module die Benutzeroberfläche oder die Benutzererfahrung nicht beeinträchtigt und somit ein nahtloses und intuitives Erlebnis ermöglicht.

Die Zukunft modularer Upgrade-Pfade

Mit dem fortschreitenden technologischen Fortschritt wird der modulare Ausbauansatz eine immer wichtigere Rolle für die zukünftige Innovationslandschaft spielen. Zukunftsweisende Trends wie künstliche Intelligenz, das Internet der Dinge (IoT) und Quantencomputing werden von modularen Designprinzipien erheblich profitieren.

Künstliche Intelligenz

Im Bereich der künstlichen Intelligenz ermöglichen modulare Systeme die Entwicklung spezialisierter KI-Modelle, die je nach Bedarf in größere Systeme integriert werden können. Diese Flexibilität erlaubt die Erstellung hocheffizienter und kontextspezifischer KI-Anwendungen.

Internet der Dinge (IoT)

Die IoT-Landschaft wird zunehmend modularer, wobei Geräte und Sensoren nahtlos über verschiedene Ökosysteme hinweg kommunizieren und integriert werden. Modulares Design ermöglicht die schnelle Einführung neuer IoT-Geräte und die Integration neuer Technologien und fördert so Innovation und Effizienz in intelligenten Häusern, Städten und Industrien.

Quantencomputing

Quantencomputing birgt das Potenzial, die Datenverarbeitung grundlegend zu verändern. Modulare Ansätze im Quantencomputing ermöglichen die Entwicklung und Integration spezialisierter Quantenmodule und ebnen so den Weg für beispiellose Rechenkapazitäten.

Abschluss

Der modulare Ausbau ist ein wirkungsvolles Konzept mit enormem Potenzial, unseren Umgang mit technologischen Fortschritten grundlegend zu verändern. Durch die Nutzung von Modularität erschließen wir uns eine Welt der Skalierbarkeit, Flexibilität, Kosteneffizienz und gesteigerten Innovation. Während wir die Herausforderungen meistern und die Zukunft gestalten, werden modulare Designprinzipien die technologische Entwicklung weiterhin vorantreiben und eine dynamischere, effizientere und vernetztere Welt formen.

Seien Sie gespannt auf den zweiten Teil unserer Erkundung des Themas „Reichhaltige modulare Upgrade-Pfade“, in dem wir uns eingehender mit fortgeschrittenen Strategien und Beispielen aus der Praxis befassen werden, die die transformative Kraft modularer Systeme bei der Gestaltung der Zukunft der Technologie veranschaulichen.

Seien Sie gespannt auf die Fortsetzung dieser faszinierenden Reise in die Welt der modularen Upgrade-Pfade im nächsten Teil!

In einer Zeit, in der digitale Spuren allgegenwärtig sind, ist der Schutz der persönlichen Identität wichtiger denn je. Die Verschmelzung von Distributed-Ledger-Technologie und biometrischer Identität hat einen innovativen Ansatz hervorgebracht, der das sichere Management digitaler Identitäten revolutionieren dürfte – ein Konzept, das wir „Distributed Ledger Biometric Identity Win“ nennen.

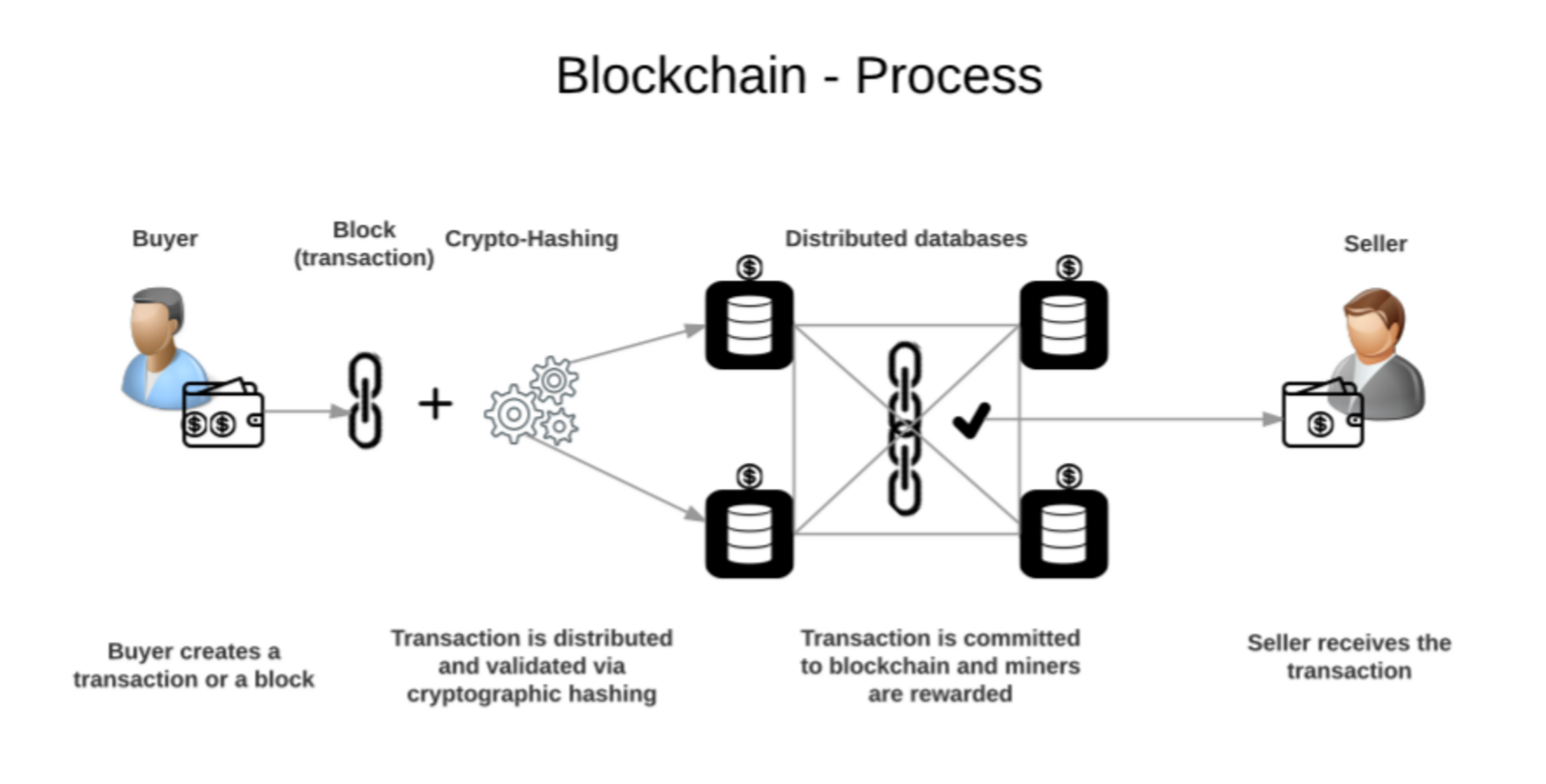

Die Entstehung der Distributed-Ledger-Technologie

Um die Vorteile der biometrischen Identitätsprüfung mittels Distributed-Ledger-Technologie (DLT) zu verstehen, müssen wir uns zunächst mit den Grundlagen dieser Technologie auseinandersetzen. Im Kern handelt es sich bei DLT um ein dezentrales digitales Register, das Transaktionen auf mehreren Computern speichert, sodass die Datensätze nicht nachträglich verändert werden können. Die Blockchain ist ein Paradebeispiel für diese Technologie und hat Branchen von der Finanzwelt bis zum Lieferkettenmanagement revolutioniert. Das Potenzial von DLT liegt in ihren inhärenten Sicherheitsmerkmalen: Unveränderlichkeit, Transparenz und Dezentralisierung.

Biometrische Identität: Die ultimative Verifizierung

Biometrische Identität bezeichnet die Verwendung einzigartiger biologischer Merkmale zur Überprüfung der Identität einer Person. Fingerabdrücke, Gesichtserkennung, Iris-Scans und sogar Stimmerkennung gehören zu den heute gebräuchlichen biometrischen Identifikationsverfahren. Die Stärke der biometrischen Identität liegt in ihrer Einzigartigkeit; im Gegensatz zu Passwörtern oder PINs, die gestohlen oder erraten werden können, sind biometrische Merkmale für jede Person individuell.

Die Verschmelzung zweier Revolutionen

Die Verbindung von DLT und biometrischer Identität schafft eine Synergie, die das Potenzial hat, die Standards der digitalen Sicherheit deutlich zu erhöhen. Durch die Integration biometrischer Daten in ein verteiltes Ledger nutzen wir die Stärken beider Bereiche. Einmal im verteilten Ledger gespeichert, werden biometrische Daten zu einem unveränderlichen Bestandteil einer transparenten und sicheren digitalen Identität.

Sicherheit durch Transparenz

Einer der überzeugendsten Aspekte der biometrischen Identitätsprüfung mittels verteilter Ledger ist ihre inhärente Transparenz. Jede im verteilten Ledger aufgezeichnete biometrische Transaktion ist für alle Netzwerkteilnehmer sichtbar, bleibt aber dennoch verschlüsselt. Diese doppelte Sicherheitsebene gewährleistet, dass selbst im Falle eines Sicherheitsverstoßes die Unveränderlichkeit des Ledgers jegliche Manipulation verhindert. Transparenz schafft Vertrauen, und im digitalen Zeitalter ist Vertrauen die Grundlage für sichere Transaktionen und Interaktionen.

Die Zukunft der digitalen Identität

Die Distributed-Ledger-basierte biometrische Identitätsprüfung ist nicht nur ein technologischer Fortschritt, sondern ein Paradigmenwechsel in der Art und Weise, wie wir digitale Identitäten wahrnehmen und verwalten. Da herkömmliche Methoden zur Identitätsprüfung häufig Sicherheitslücken wie Phishing, Passwortlecks und Identitätsdiebstahl aufweisen, bietet das neue Modell eine sicherere Alternative. Es vereinfacht den Verifizierungsprozess, reduziert Betrug und verbessert die Benutzerfreundlichkeit, da Passwörter überflüssig werden.

Datenschutz

In einer Welt, in der der Datenschutz zunehmend bedroht ist, bietet dieser innovative Ansatz eine robuste Lösung. Biometrische Daten werden nach ihrer Speicherung in einem verteilten Ledger durch fortschrittliche kryptografische Verfahren gesichert. Dies gewährleistet den Schutz personenbezogener Daten vor unbefugtem Zugriff und reduziert das Risiko von Datenschutzverletzungen und Identitätsdiebstahl.

Anwendungsbereiche in verschiedenen Branchen

Die potenziellen Anwendungsbereiche der Distributed-Ledger-basierten biometrischen Identitätsprüfung sind vielfältig. Im Gesundheitswesen gewährleistet sie den sicheren Zugriff auf Patientendaten und bietet Patienten wie Gesundheitsdienstleistern zusätzliche Sicherheit. Im Finanzsektor optimiert sie KYC-Prozesse (Know Your Customer), reduziert Betrug und erhöht die Sicherheit. Im öffentlichen Dienst revolutioniert sie die Wählerregistrierung und Identitätsprüfung und gestaltet die Prozesse effizienter und sicherer.

Stärkung des Einzelnen

Einer der spannendsten Aspekte dieser Innovation ist die Stärkung der Eigenverantwortung. Da Nutzer die Kontrolle über ihre biometrischen Daten haben, können sie den Zugriff auf ihre Identitätsinformationen nach eigenem Ermessen gewähren oder entziehen. Diese Kontrolle ist ein bedeutender Fortschritt für die persönliche Datenautonomie und gibt jedem Einzelnen die Möglichkeit, seine digitalen Spuren sicher zu verwalten.

Abschluss

Der Erfolg der biometrischen Identitätsprüfung mittels Distributed-Ledger-Technologie beweist eindrucksvoll die Leistungsfähigkeit technologischer Konvergenz. Durch die Kombination der robusten Sicherheitsfunktionen der Distributed-Ledger-Technologie mit der Einzigartigkeit biometrischer Identität läuten wir eine neue Ära der digitalen Sicherheit ein. Diese Innovation verspricht nicht nur den Schutz personenbezogener Daten, sondern revolutioniert auch die Verwaltung und Verifizierung digitaler Identitäten. Während wir diese faszinierende Schnittstelle weiter erforschen, wird eines deutlich: Die Zukunft sicherer digitaler Identität ist da – und sie ist leistungsfähiger denn je.

Die Mechanismen der biometrischen Identitätsfindung auf Basis verteilter Ledger

Um die Vorteile der biometrischen Identitätserkennung mittels Distributed-Ledger-Technologie wirklich zu würdigen, ist es unerlässlich, die komplexen Mechanismen zu verstehen, die ihr zugrunde liegen. Dieser Abschnitt beleuchtet die Funktionsweise dieses innovativen Ansatzes genauer und stellt sicher, dass wir die technischen und praktischen Aspekte dieser bahnbrechenden Technologie erfassen.

So funktioniert es

Wird ein biometrischer Identifikator zur Verifizierung verwendet, wird er von einem biometrischen Sensor erfasst und verarbeitet. Diese Daten werden anschließend mithilfe fortschrittlicher kryptografischer Verfahren verschlüsselt. Anders als bei herkömmlichen Methoden, bei denen diese Daten in einer zentralen Datenbank gespeichert werden, werden sie im Distributed Ledger Biometric Identity Win in einem verteilten Ledger gespeichert.

Die Rolle der Kryptographie

Kryptografie spielt in diesem System eine zentrale Rolle. Mithilfe ausgefeilter Algorithmen werden biometrische Daten in eine eindeutige, verschlüsselte Zeichenkette umgewandelt und anschließend dem verteilten Ledger hinzugefügt. Dadurch wird sichergestellt, dass die Daten selbst bei Abfangen ohne die entsprechenden Entschlüsselungsschlüssel unlesbar bleiben. Kryptografie dient somit als entscheidende Barriere gegen unbefugten Zugriff und Datenlecks.

Unveränderlichkeit und Dezentralisierung

Die verteilte Struktur des Ledgers gewährleistet, dass einmal erfasste biometrische Transaktionen nicht mehr verändert oder gelöscht werden können. Diese Unveränderlichkeit ist eine der Hauptstärken der Distributed-Ledger-Technologie (DLT) und bietet eine dauerhafte und manipulationssichere Aufzeichnung biometrischer Daten. Die Dezentralisierung erhöht die Sicherheit zusätzlich, indem die Daten auf mehrere Knoten verteilt werden. Dadurch wird es äußerst schwierig, dass ein einzelner Fehlerpunkt das gesamte System gefährdet.

Skalierbarkeit und Effizienz

Eine der Herausforderungen, die häufig mit der Distributed-Ledger-Technologie einhergehen, ist die Skalierbarkeit. Die Integration biometrischer Identitätserkennung hat jedoch zu bedeutenden Fortschritten in diesem Bereich geführt. Der Einsatz fortschrittlicher Konsensalgorithmen und Smart Contracts ermöglicht skalierbare Lösungen, die ein hohes Transaktionsvolumen bewältigen können, ohne Kompromisse bei Geschwindigkeit oder Sicherheit einzugehen.

Interoperabilität

Interoperabilität ist ein weiterer entscheidender Aspekt. In einer Welt, in der zahlreiche Systeme und Plattformen parallel existieren, ist die nahtlose Integration und Kommunikation zwischen ihnen von unschätzbarem Wert. Distributed Ledger Biometric Identity Win gewährleistet den Austausch und die Verifizierung biometrischer Daten über verschiedene Plattformen und Systeme hinweg und fördert so eine stärker vernetzte und effizientere digitale Umgebung.

Anwendungen in der Praxis

Gesundheitspflege

Im Gesundheitswesen kann die biometrische Identitätsprüfung mittels Distributed-Ledger-Technologie die Patientenversorgung revolutionieren. Die sichere und sofortige Überprüfung der Patientenidentität optimiert die Terminplanung, das Medikamentenmanagement und den Zugriff auf Patientenakten. Dies erhöht nicht nur die Patientensicherheit, sondern reduziert auch den Verwaltungsaufwand für Gesundheitsdienstleister.

Finanzdienstleistungen

Für Finanzinstitute bietet diese Innovation eine zuverlässige Lösung gegen Betrug und Identitätsdiebstahl. Durch die Verifizierung von Identitäten mittels biometrischer Daten, die in einem verteilten Ledger gespeichert werden, können Banken und andere Finanzdienstleister sichere und reibungslose Transaktionen anbieten. Dies stärkt das Kundenvertrauen und die Kundenzufriedenheit und reduziert gleichzeitig die Kosten für Betrugsermittlungen.

Regierungsdienste

Regierungen können diese Technologie nutzen, um die Effizienz und Sicherheit öffentlicher Dienstleistungen zu verbessern. Von der sicheren Wählerregistrierung bis zur effizienten Passausstellung kann die Distributed-Ledger-basierte biometrische Identitätsprüfung Prozesse optimieren, Betrug reduzieren und sicherstellen, dass Dienstleistungen nur berechtigten Nutzern zugänglich sind.

E-Commerce

Im E-Commerce-Bereich bietet diese Technologie ein sichereres und benutzerfreundlicheres Einkaufserlebnis. Biometrische Authentifizierung vereinfacht den Bezahlvorgang, reduziert Kaufabbrüche und steigert die Kundenzufriedenheit. Zudem schützt sie vor Kontoübernahmen und betrügerischen Transaktionen.

Die ethische und rechtliche Landschaft

Die auf Distributed-Ledger-Technologie basierende biometrische Identitätserkennung bietet zwar zahlreiche Vorteile, wirft aber auch wichtige ethische und rechtliche Fragen auf. Themen wie Datenschutz, Einwilligung und Missbrauchspotenzial müssen sorgfältig geprüft werden. Die regulatorischen Rahmenbedingungen müssen sich weiterentwickeln, um mit dem technologischen Fortschritt Schritt zu halten und sicherzustellen, dass die Vorteile dieser Innovation genutzt werden können, während gleichzeitig die Rechte und Freiheiten des Einzelnen geschützt werden.

Datenschutz und Einwilligung

Eine der wichtigsten ethischen Überlegungen betrifft den Datenschutz. Biometrische Daten sind zwar von Natur aus einzigartig und wertvoll, ihr Missbrauch kann jedoch schwerwiegende Folgen haben. Es ist daher von größter Bedeutung, dass Einzelpersonen die Kontrolle über ihre biometrischen Daten haben und deren Verwendung zustimmen. Die Distributed-Ledger-basierte biometrische Identitätslösung muss Mechanismen zum Schutz vor unberechtigtem Zugriff beinhalten und sicherstellen, dass Daten ausschließlich für die vorgesehenen Zwecke verwendet werden.

Einhaltung gesetzlicher Bestimmungen

Wie bei jeder neuen Technologie ist die Einhaltung der gesetzlichen Bestimmungen von entscheidender Bedeutung. Regierungen und Aufsichtsbehörden müssen eng zusammenarbeiten, um Richtlinien für die ethische Nutzung biometrischer Daten zu erarbeiten. Dies umfasst Standards für Datenspeicherung, Zugriffskontrollen und Transparenz. Die Einhaltung dieser Vorschriften ist unerlässlich, um das Vertrauen der Öffentlichkeit in die Technologie zu stärken und ihre Akzeptanz zu fördern.

Innovation und Sicherheit im Gleichgewicht halten

Die Herausforderung besteht darin, die Vorteile von Innovation mit robusten Sicherheitsmaßnahmen in Einklang zu bringen. Die Distributed-Ledger-basierte biometrische Identitätslösung muss fortschrittliche Sicherheitsfunktionen zum Schutz vor Cyberbedrohungen integrieren und gleichzeitig benutzerfreundlich und zugänglich sein. Dieses Gleichgewicht zu finden ist entscheidend für die breite Akzeptanz und den Erfolg dieser Technologie.

Blick in die Zukunft

Der Erfolg der Distributed-Ledger-basierten biometrischen Identitätsprüfung ist mehr als nur ein technologischer Fortschritt; er eröffnet einen Blick in die Zukunft des sicheren digitalen Identitätsmanagements. Während wir diese Innovation weiter erforschen und verfeinern, wird deutlich, dass sie ein immenses Potenzial birgt, verschiedene Branchen zu transformieren und die allgemeine Sicherheit unseres digitalen Lebens zu verbessern.

Abschluss

Die Distributed-Ledger-basierte biometrische Identitätsprüfung stellt einen Meilenstein auf dem Weg zu sicherer digitaler Identität dar. Durch die Kombination der Stärken der Distributed-Ledger-Technologie und biometrischer Verfahren bietet diese Innovation eine robuste, transparente und nutzergesteuerte Lösung zur Identitätsverifizierung. Angesichts der Komplexität des digitalen Zeitalters ist diese Technologie ein Hoffnungsschimmer und verspricht eine Zukunft, in der unsere digitalen Identitäten vor den ständig wachsenden Bedrohungen der Online-Welt geschützt sind. Die Reise hat gerade erst begonnen, und die Möglichkeiten sind grenzenlos.

Bewertung der Tokenomics von Startups der Niedrigwasserökonomie

Der König der ZK-Abwicklungsgeschwindigkeit – Revolutionierung von Blockchain-Transaktionen