Biometrisches Onboarding Surge Gold – Revolutionierung des Zugangs durch modernste Sicherheitstechno

Biometrisches Onboarding Surge Gold: Die Zukunft des sicheren Zugangs

In einer Zeit, in der digitale Spuren allgegenwärtig sind, ist Sicherheit nicht nur wichtig, sondern unerlässlich. Hier kommt Biometric Onboarding Surge Gold ins Spiel – Spitzentechnologie, die die Zugangsverwaltung revolutioniert. Mit Fokus auf Sicherheit und Komfort setzt Surge Gold Maßstäbe für Innovationen im Bereich der Zutrittskontrolle.

Das Wesen der Sicherheit

Im Kern geht es bei Surge Gold um die Transformation der Identitätsauthentifizierung. Traditionelle Methoden wie Passwörter und PINs, die einst ausreichend waren, weisen heute zahlreiche Sicherheitslücken auf. Hacker haben sich weiterentwickelt, und unsere Verteidigungsmaßnahmen müssen sich entsprechend anpassen. Surge Gold nutzt fortschrittliche biometrische Authentifizierung und verwendet einzigartige biologische Merkmale wie Fingerabdrücke, Iris-Scans und Gesichtserkennung, um ein robustes Sicherheitskonzept zu schaffen.

Präzision und Zuverlässigkeit

Eine der herausragenden Eigenschaften von Surge Gold ist seine Präzision. Im Gegensatz zu herkömmlichen Methoden bieten biometrische Systeme eine unübertroffene Genauigkeit. Jedes biometrische Merkmal ist einzigartig und minimiert so das Risiko unbefugten Zugriffs. Diese Zuverlässigkeit macht Surge Gold zu einem unverzichtbaren Werkzeug für Umgebungen, in denen Sicherheit höchste Priorität hat – von Unternehmensbüros bis hin zu gesicherten Regierungsgebäuden.

Nahtlose Integration

Surge Gold bietet nicht nur höchste Sicherheit, sondern gewährleistet auch die nahtlose Integration in bestehende Systeme. Ob Sie ein altes Sicherheitssystem modernisieren oder ein neues einrichten – Surge Gold ist mit verschiedenen Plattformen kompatibel. Dank dieser Anpassungsfähigkeit können Unternehmen ihre Sicherheit verbessern, ohne die üblichen Beeinträchtigungen durch Technologie-Upgrades in Kauf nehmen zu müssen.

Nutzerzentriertes Design

Sicherheit hat bei Surge Gold höchste Priorität, ohne dabei die Benutzerfreundlichkeit zu vernachlässigen. Der Onboarding-Prozess ist intuitiv und unkompliziert gestaltet. Dank minimaler Hürden ist das System auch für technisch weniger versierte Nutzer leicht zugänglich. Das benutzerorientierte Design gewährleistet, dass jeder die fortschrittlichen Sicherheitsfunktionen problemlos nutzen kann.

Komfort auf Knopfdruck

In der heutigen schnelllebigen Welt ist Komfort genauso wichtig wie Sicherheit. Surge Gold trägt diesem Bedürfnis Rechnung und bietet eine unkomplizierte Benutzererfahrung. Dank biometrischer Authentifizierung müssen sich Nutzer keine komplizierten Passwörter mehr merken oder umständliche Zugangskarten mit sich führen. Ein einfacher Fingerabdruckscan oder ein Blick auf das Gesicht genügt, um Zugang zu erhalten und so den Arbeitsalltag reibungsloser und effizienter zu gestalten.

Echtzeitüberwachung und Warnmeldungen

Surge Gold bietet weit mehr als nur Zutrittskontrolle. Es umfasst Echtzeit-Überwachungs- und Alarmsysteme, die bei ungewöhnlichen Aktivitäten sofort Benachrichtigungen senden. Diese Funktion bietet eine zusätzliche Sicherheitsebene und ermöglicht schnelle Reaktionen auf potenzielle Bedrohungen. Die Gewissheit, dass Ihre Umgebung von einem so aufmerksamen System überwacht wird, ist unbezahlbar.

Zukunftssichere Sicherheit

Mit einer Investition in Surge Gold sichern Sie Ihre Sicherheitsmaßnahmen für die Zukunft. Denn mit dem technologischen Fortschritt entwickeln sich auch die Methoden von Cyberangriffen weiter. Das System von Surge Gold ist anpassungsfähig und entwickelt sich mit den neuesten biometrischen Entwicklungen weiter, um potenziellen Sicherheitslücken stets einen Schritt voraus zu sein. Dieser zukunftsorientierte Ansatz gewährleistet langfristige Sicherheit und gibt Ihnen die Gewissheit, die richtige Wahl getroffen zu haben.

Die biometrische Revolution annehmen: Surge Gold in Aktion

Bei genauerer Betrachtung der Funktionen von Biometric Onboarding Surge Gold wird deutlich, dass diese Technologie nicht nur ein Trend, sondern eine Revolution darstellt, die die Zutrittskontrolle grundlegend verändert. Lassen Sie uns untersuchen, wie Surge Gold in verschiedenen Branchen einen bedeutenden Einfluss ausübt.

Verbesserungen der Unternehmenssicherheit

In der Unternehmenswelt ist Sicherheit unerlässlich. Die biometrischen Lösungen von Surge Gold werden von Unternehmen verschiedenster Branchen eingesetzt, um sensible Informationen und Vermögenswerte zu schützen. Mit Surge Gold können Unternehmen sicherstellen, dass nur autorisiertes Personal Zugang zu kritischen Bereichen hat und so das Risiko von Insiderbedrohungen und Datenlecks deutlich reduzieren.

Sicherheit im Gesundheitswesen

Der Gesundheitssektor, in dem Patientendaten und Vertraulichkeit höchste Priorität haben, profitiert enorm von Surge Gold. Krankenhäuser und Kliniken setzen dieses fortschrittliche biometrische System ein, um Patientendaten zu sichern und sicherzustellen, dass nur autorisiertes Personal Zugriff auf sensible Informationen hat. Dies schützt nicht nur die Privatsphäre der Patienten, sondern optimiert auch die Abläufe durch eine vereinfachte Zugriffskontrolle.

Bildungseinrichtungen

Bildungseinrichtungen stehen vor besonderen Sicherheitsherausforderungen, insbesondere angesichts der steigenden Besucher- und Studierendenzahlen. Surge Gold bietet eine Lösung, die die Sicherheit erhöht und gleichzeitig ein studierendenfreundliches Umfeld bewahrt. Von der Zugangskontrolle zu Laboren bis hin zur Einlasskontrolle in Hörsäle – biometrische Zugangskontrollen gewährleisten, dass nur Berechtigte Zutritt erhalten und schützen so Studierende und Mitarbeitende gleichermaßen.

Regierung und Verteidigung

Für Regierungs- und Verteidigungsorganisationen, in denen die nationale Sicherheit höchste Priorität hat, bietet Surge Gold eine entscheidende Schutzebene. Von der Sicherung von Regierungsgebäuden bis hin zur Zugangskontrolle für Verschlusssachen gewährleistet die biometrische Authentifizierung, dass nur Personen mit höchster Sicherheitsfreigabe Zugang zu sensiblen Bereichen erhalten. Dieses erhöhte Sicherheitsniveau ist unerlässlich für den Schutz nationaler Interessen.

Einzelhandel und Gastgewerbe

Auch im Einzelhandel und Gastgewerbe, wo der Fokus oft auf dem Kundenerlebnis liegt, spielt Surge Gold eine entscheidende Rolle. Durch die Integration biometrischer Systeme können Unternehmen sicherstellen, dass nur autorisiertes Personal Zugang zu den Backoffice-Bereichen hat und gleichzeitig ein reibungsloses Kundenerlebnis an der Kasse gewährleisten. Dieser doppelte Fokus auf Sicherheit und Kundenzufriedenheit unterstreicht die Vielseitigkeit von Surge Gold.

Die ethischen Implikationen

Große Macht bringt große Verantwortung mit sich. Surge Gold bietet zwar beispiellose Sicherheit, doch die ethischen Implikationen biometrischer Daten müssen unbedingt berücksichtigt werden. Unternehmen, die Surge Gold einsetzen, müssen dem Schutz und der Sicherheit biometrischer Daten höchste Priorität einräumen und deren sichere Speicherung und verantwortungsvolle Nutzung gewährleisten. Transparenz und ethisches Handeln sind entscheidend für das Vertrauen in diese Technologie.

Der Weg vor uns

Die Zukunft der Zutrittskontrolle führt zweifellos in Richtung biometrischer Lösungen wie Surge Gold. Mit der Weiterentwicklung der Technologie verändern sich auch die Methoden zur Sicherung unserer digitalen und physischen Räume. Surge Gold ist Vorreiter dieser Entwicklung und erweitert kontinuierlich die Grenzen des Machbaren in der Zutrittskontrolle.

Zusammenfassend lässt sich sagen, dass Biometric Onboarding Surge Gold mehr als nur ein Sicherheitssystem ist – es ist ein echter Gamechanger. Durch die Kombination fortschrittlicher biometrischer Technologie mit einem Fokus auf Komfort und Benutzerfreundlichkeit setzt Surge Gold neue Maßstäbe für sicheren Zugang. Ob in Unternehmen, im Gesundheitswesen, im Bildungsbereich, in Behörden oder im Einzelhandel – Surge Gold bietet eine ebenso zuverlässige wie innovative Lösung. Gestalten Sie die Zukunft der Sicherheit mit Surge Gold, wo Sicherheit und Komfort Hand in Hand gehen.

Navigation durch die Sicherheits-Metaverse von Smart Contracts: Ein umfassender Leitfaden, Teil 1

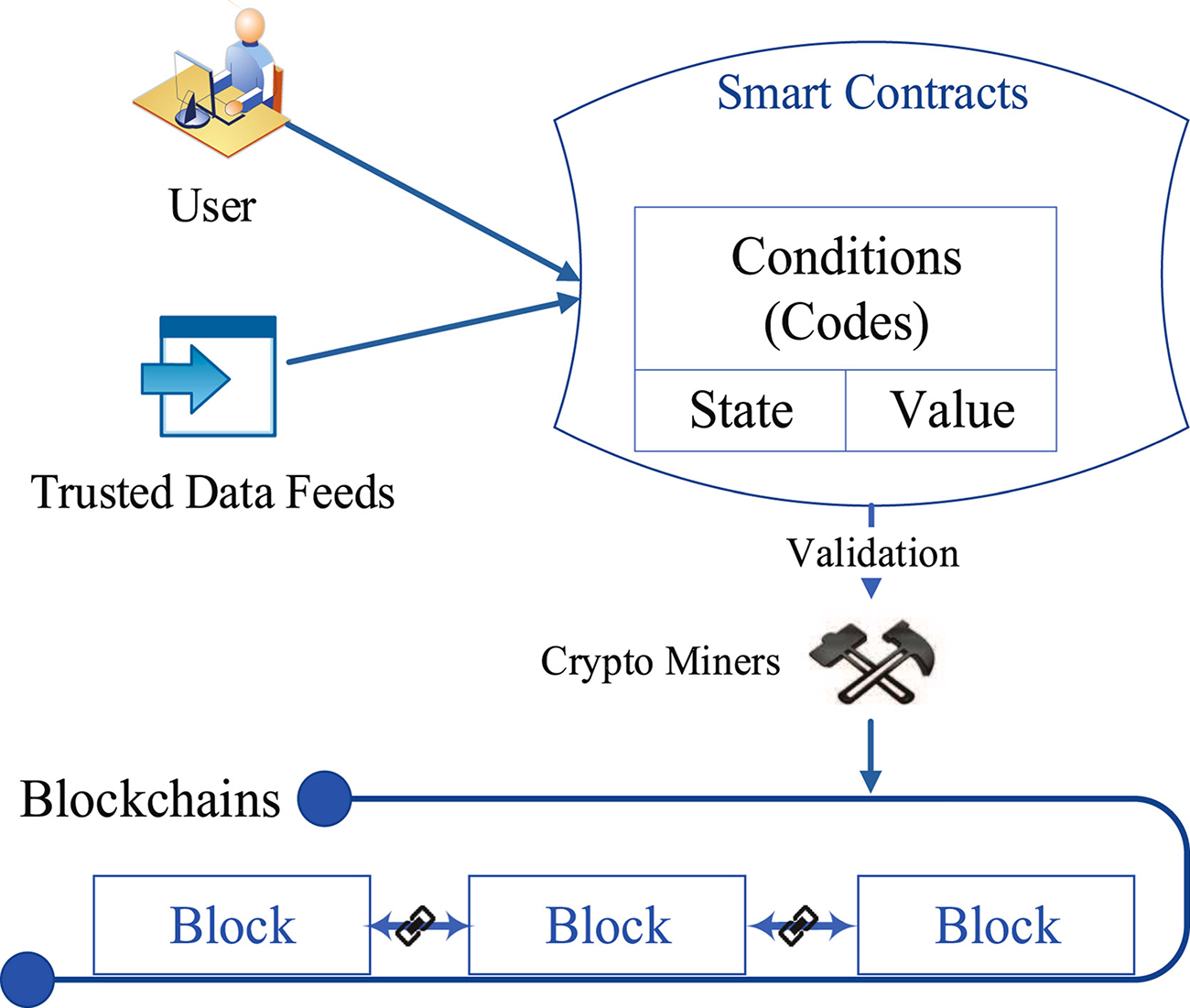

Im dynamischen digitalen Kosmos der Smart-Contract-Sicherheit ist der Schutz Ihrer Verträge mehr als nur eine bewährte Methode – er ist unerlässlich. Mit der Weiterentwicklung der Blockchain-Technologie entwickeln sich auch die Strategien zur Gewährleistung der Sicherheit der zugrunde liegenden Smart Contracts stetig weiter. Dieser erste Teil befasst sich mit den Grundlagen der Smart-Contract-Sicherheit und untersucht die Kernprinzipien, häufige Schwachstellen und erste Schritte zur Absicherung Ihrer Smart Contracts gegen potenzielle Bedrohungen.

Die Sicherheitslandschaft von Smart Contracts verstehen

Smart Contracts, also selbstausführende Verträge, deren Bedingungen direkt im Code verankert sind, bilden das Rückgrat von Blockchain-Anwendungen, insbesondere im Bereich der dezentralen Finanzen (DeFi). Ihre Sicherheit ist von höchster Bedeutung, da sie nach ihrer Implementierung dauerhaft und unveränderlich auf der Blockchain laufen. Fehler können daher kostspielig und mitunter irreparabel sein. Um sich in diesem komplexen Umfeld zurechtzufinden, ist es unerlässlich, die grundlegenden, aber tiefgreifenden Konzepte der Blockchain-Sicherheit zu verstehen.

Grundprinzipien der Sicherheit von Smart Contracts

Die Sicherheit von Smart Contracts beruht auf mehreren Kernprinzipien:

Transparenz und Unveränderlichkeit: Die Transparenz und Unveränderlichkeit der Blockchain sind sowohl Stärken als auch potenzielle Risiken. Während Transparenz Vertrauen schafft, bedeutet Unveränderlichkeit, dass nach der Implementierung etwaige Fehler nicht mehr rückgängig gemacht werden können. Daher sind strenge Tests und Überprüfungen vor der Implementierung unerlässlich.

Kryptografische Sicherheit: Kryptografie bildet das Rückgrat der Blockchain-Sicherheit. Sie gewährleistet sichere Transaktionen, den Schutz von Identitäten und die Integrität der Daten. Ein umfassendes Verständnis kryptografischer Algorithmen und ihrer Anwendung in Smart Contracts ist daher unerlässlich.

Zugriffskontrolle und Berechtigungen: Die korrekte Verwaltung der Zugriffskontrolle in Smart Contracts ist von entscheidender Bedeutung. Sie umfasst die Definition, wer welche Funktionen unter welchen Bedingungen aufrufen darf, um sicherzustellen, dass nur autorisierte Benutzer kritische Operationen durchführen können.

Wirtschaftliche Anreize: Smart Contracts beinhalten häufig Finanztransaktionen. Die korrekte Gestaltung wirtschaftlicher Anreize ist entscheidend, um Angriffe wie Front-Running zu verhindern, bei dem böswillige Akteure ausstehende Transaktionen ausnutzen.

Häufige Schwachstellen in Smart Contracts

Trotz aller Bemühungen können Smart Contracts weiterhin angreifbar sein. Zu den häufigsten Schwachstellen gehören:

Reentrancy-Angriffe: Reentrancy-Angriffe treten auf, wenn ein Smart Contract einen externen Vertrag aufruft, der wiederum den ursprünglichen Vertrag aufruft, bevor die ursprüngliche Ausführung abgeschlossen ist. Dies kann zur Manipulation des Vertrags und zum Verlust von Geldern führen.

Integer-Überläufe/Unterläufe: Diese Schwachstellen entstehen durch arithmetische Operationen, die den maximalen oder minimalen Wert überschreiten, der in einem Variablentyp gespeichert werden kann, was potenziell zu unerwartetem Verhalten und Sicherheitslücken führen kann.

Manipulation von Zeitstempeln: Da Smart Contracts auf Block-Zeitstempeln basieren, kann die Manipulation dieser Zeitstempel zu unerwarteten Verhaltensweisen führen, z. B. dass ein Benutzer Belohnungen in falscher Reihenfolge einfordern kann.

Ungeprüfte Rückgabewerte: In Sprachen wie Solidity kann das Nichtprüfen der Rückgabewerte von Funktionen zu unbeabsichtigten Folgen führen, wenn eine Funktion fehlschlägt.

Erste Schritte zur Sicherung von Smart Contracts

Um Ihre Smart Contracts abzusichern, sollten Sie folgende erste Schritte in Betracht ziehen:

Gründliche Code-Überprüfung: Führen Sie eine detaillierte Überprüfung Ihres Smart-Contract-Codes durch, wobei der Schwerpunkt auf der Identifizierung und Behebung von Schwachstellen liegt. Peer-Reviews und Code-Audits durch Experten können von unschätzbarem Wert sein.

Automatisierte Tests: Implementieren Sie umfassende Frameworks für automatisierte Tests, um Fehler und Sicherheitslücken zu identifizieren. Tools wie MythX, Securify und Oyente können dabei helfen, häufige Sicherheitslücken aufzudecken.

Nutzen Sie etablierte Bibliotheken: Verwenden Sie geprüfte und weit verbreitete Bibliotheken für kryptografische Funktionen und andere komplexe Operationen. Bibliotheken wie OpenZeppelin bieten sichere und praxiserprobte Implementierungen.

Bleiben Sie auf dem Laufenden: Informieren Sie sich über die neuesten Sicherheitsbest Practices, Updates im Blockchain-Ökosystem und neue Schwachstellen. Treten Sie Communities bei, folgen Sie Sicherheitsblogs und beteiligen Sie sich an Foren.

Schulung und Weiterbildung: Investieren Sie in die Aus- und Weiterbildung Ihres Entwicklerteams. Das Verständnis der komplexen Sicherheitsmechanismen von Smart Contracts und der neuesten Bedrohungen ist entscheidend für die Gewährleistung einer robusten Sicherheit.

Im zweiten Teil dieses Leitfadens werden wir fortgeschrittene Strategien, einschließlich modernster Tools und Techniken, zur Gewährleistung höchster Sicherheit Ihrer Smart Contracts im dynamischen Smart Contract Security Metaverse untersuchen.

Navigation durch die Sicherheits-Metaverse von Smart Contracts: Ein umfassender Leitfaden, Teil 2

Aufbauend auf den Grundlagen aus Teil 1, befasst sich dieser zweite Teil eingehender mit fortgeschrittenen Strategien zur Absicherung von Smart Contracts. Er untersucht innovative Tools, neue Trends und Best Practices, die die Grenzen traditioneller Sicherheitsmaßnahmen erweitern und sicherstellen, dass Ihre Smart Contracts auch gegen aktuelle Bedrohungen widerstandsfähig bleiben.

Erweiterte Strategien für die Sicherheit von Smart Contracts

Formale Verifikation

Die formale Verifikation nutzt mathematische Beweise, um sicherzustellen, dass sich ein Smart Contract unter allen Bedingungen wie erwartet verhält. Diese Methode ist äußerst präzise und kann Schwachstellen aufdecken, die mit herkömmlichen Testmethoden möglicherweise übersehen werden. Tools wie Certora und Coq bieten Funktionen zur formalen Verifikation von Smart Contracts.

Fuzz-Testing

Fuzz-Testing, auch Fuzzing genannt, beinhaltet das Einspeisen großer Mengen zufälliger Daten in einen Smart Contract, um unerwartetes Verhalten oder Abstürze aufzudecken. Diese Technik kann Schwachstellen erkennen, die mit herkömmlichen Testmethoden schwer zu identifizieren sind. Tools wie Fuzzer und AFL (American Fuzzy Lop) lassen sich für das Fuzz-Testing von Smart Contracts anpassen.

Mehrparteienberechnung (MPC)

MPC ermöglicht es mehreren Parteien, gemeinsam eine Funktion anhand ihrer Eingaben zu berechnen, wobei diese Eingaben vertraulich bleiben. Diese Technik kann in Smart Contracts eingesetzt werden, um Berechnungen sicher durchzuführen, ohne sensible Informationen preiszugeben, und so Datenschutz und Sicherheit zu verbessern.

Zero-Knowledge-Beweise (ZKPs)

Zero-Knowledge-Proofs (ZKPs) ermöglichen es einer Partei, einer anderen die Richtigkeit einer bestimmten Aussage zu beweisen, ohne zusätzliche Informationen preiszugeben. Im Kontext von Smart Contracts können ZKPs zur Verifizierung von Transaktionen oder Daten eingesetzt werden, ohne sensible Details offenzulegen, wodurch Datenschutz und Sicherheit verbessert werden.

Innovative Werkzeuge für die Sicherheit von Smart Contracts

Schlange

Slither ist ein Framework zur statischen Analyse von Smart Contracts, das verschiedene Schwachstellen identifiziert, darunter Reentrancy-Angriffe, Integer-Überläufe und mehr. Es liefert detaillierte Berichte und Visualisierungen, die Entwicklern helfen, Sicherheitsprobleme zu verstehen und zu beheben.

Gottesanbeterin

Mantis ist ein Framework zur Erkennung von Schwachstellen in Smart Contracts, insbesondere zur Erkennung von Reentrancy- und Integer-Über-/Unterlauf-Schwachstellen. Es integriert sich in Entwicklungsumgebungen und liefert Echtzeit-Feedback während des Entwicklungsprozesses.

MythX

MythX ist ein leistungsstarkes Tool zur statischen Analyse, das maschinelles Lernen mit traditioneller statischer Analyse kombiniert, um Schwachstellen in Smart Contracts aufzudecken. Es verwendet einen proprietären Datensatz bekannter Schwachstellen, um potenzielle Probleme frühzeitig im Entwicklungsprozess zu identifizieren.

OpenZeppelin-Verträge

OpenZeppelin bietet eine Reihe sicherer, geprüfter Verträge, die Entwickler als Bausteine für ihre eigenen Smart Contracts verwenden können. Diese Verträge werden regelmäßig geprüft und aktualisiert, um den neuesten Sicherheitsstandards zu entsprechen.

Neue Trends in der Sicherheit von Smart Contracts

Dezentrale Identität (DID)

Dezentrale Identitätslösungen bieten eine sicherere und datenschutzfreundlichere Möglichkeit, Identitäten auf der Blockchain zu verwalten. Durch die Nutzung von DID können Smart Contracts Benutzeridentitäten verifizieren, ohne persönliche Daten preiszugeben, wodurch Sicherheit und Datenschutz verbessert werden.

Blockchain-Forensik

Die Blockchain-Forensik befasst sich mit der Analyse von Blockchain-Transaktionen, um schädliche Aktivitäten oder Sicherheitslücken aufzudecken. Dieses Gebiet entwickelt sich rasant und bietet neue Werkzeuge und Techniken zur Erkennung und Abwehr von Sicherheitsbedrohungen in Echtzeit.

Quantenresistente Kryptographie

Mit zunehmender Leistungsfähigkeit von Quantencomputern geraten traditionelle kryptografische Verfahren in Gefahr. Quantenresistente Kryptografie zielt darauf ab, neue Algorithmen zu entwickeln, die gegen Quantenangriffe sicher sind und so die langfristige Sicherheit von Blockchain-Systemen gewährleisten.

Dezentrale autonome Organisationen (DAOs)

DAOs sind Organisationen, die durch Smart Contracts gesteuert werden und so eine sicherere und transparentere Governance ermöglichen. Durch den Einsatz von DAOs können Organisationen dezentrale Entscheidungsfindung erreichen und dadurch das Risiko zentralisierter Kontrolle und damit verbundener Schwachstellen reduzieren.

Bewährte Verfahren für fortlaufende Sicherheit

Kontinuierliche Überwachung und Prüfung

Sicherheit ist ein fortlaufender Prozess. Smart Contracts sollten kontinuierlich auf Anomalien überwacht und regelmäßige Audits durchgeführt werden, um neue Schwachstellen zu identifizieren und zu beheben. Tools wie Chainalysis und OnChain Analytics unterstützen die Echtzeitüberwachung und -analyse.

Bug-Bounty-Programme

Bug-Bounty-Programme bieten Sicherheitsforschern Anreize, Schwachstellen in Ihren Smart Contracts zu identifizieren und zu melden. Plattformen wie HackerOne und Bugcrowd unterstützen diese Programme und bieten eine sichere und transparente Möglichkeit, sie zu verwalten.

Notfallplan

Entwickeln und pflegen Sie einen auf Ihre Smart Contracts zugeschnittenen Notfallplan. Dieser Plan sollte die im Falle einer Sicherheitsverletzung zu ergreifenden Schritte beschreiben und so eine schnelle und effektive Reaktion zur Schadensminimierung gewährleisten.

Bürgerbeteiligung

Fazit: Die Zukunft der Sicherheit von Smart Contracts

Da wir am Rande einer Ära stehen, in der Smart Contracts eine zentrale Rolle in der digitalen Wirtschaft spielen, kann die Bedeutung der Sicherheit von Smart Contracts nicht hoch genug eingeschätzt werden. Die in diesem Leitfaden beschriebenen Strategien, Werkzeuge und Best Practices bieten einen umfassenden Fahrplan, um sich in der komplexen Sicherheitslandschaft von Smart Contracts zurechtzufinden.

Der Weg vor uns

Die Sicherheit von Smart Contracts steht vor bemerkenswerten Fortschritten. Mit der kontinuierlichen Weiterentwicklung der Blockchain-Technologie und dem Aufkommen neuer kryptografischer Verfahren wird die Sicherheit von Smart Contracts immer ausgefeilter. Hier sind einige wichtige Trends, die Sie im Auge behalten sollten:

Verbesserte quantenresistente Kryptographie: Da Quantencomputer immer häufiger eingesetzt werden, wird die Entwicklung quantenresistenter kryptographischer Algorithmen entscheidend für die Aufrechterhaltung der Sicherheit von Smart Contracts sein.

Verbesserte formale Verifikationstechniken: Fortschritte bei formalen Verifikationswerkzeugen werden es einfacher machen, die Sicherheit von Smart Contracts mathematisch zu beweisen und somit die Wahrscheinlichkeit von Sicherheitslücken zu verringern.

Integration von KI und maschinellem Lernen: Künstliche Intelligenz und maschinelles Lernen werden eine zunehmend wichtige Rolle bei der Identifizierung und Minderung von Sicherheitsbedrohungen in Echtzeit spielen und so effizientere und genauere Sicherheitslösungen bieten.

Ausbau der dezentralen Governance: Die Nutzung dezentraler autonomer Organisationen (DAOs) wird voraussichtlich zunehmen und sicherere und transparentere Governance-Modelle für Smart-Contract-Ökosysteme bieten.

Zunehmende Nutzung von Mehrparteienberechnungen: Angesichts wachsender Bedenken hinsichtlich des Datenschutzes wird die Nutzung von Mehrparteienberechnungen immer verbreiteter werden und eine sichere Zusammenarbeit ermöglichen, ohne sensible Informationen zu gefährden.

Schlussbetrachtung

In der dynamischen und sich ständig weiterentwickelnden Welt der Smart-Contract-Sicherheit ist es entscheidend, informiert und proaktiv zu bleiben. Durch den Einsatz fortschrittlicher Strategien, modernster Tools und die Einhaltung bewährter Verfahren können Sie sicherstellen, dass Ihre Smart Contracts auch gegen aktuelle Bedrohungen widerstandsfähig bleiben.

Während wir die Sicherheitslandschaft von Smart Contracts weiter erforschen, sollten wir uns stets vor Augen halten, dass der Weg zu mehr Sicherheit ein fortlaufender Prozess ist. Durch kontinuierliches Lernen, Anpassen und Innovieren können Sie sich in diesem komplexen Umfeld souverän und sicher bewegen.

Vielen Dank, dass Sie diesen umfassenden Leitfaden zur Sicherheit von Smart Contracts gelesen haben. Wir hoffen, er hat Ihnen wertvolle Einblicke und Werkzeuge zum Schutz Ihrer Smart Contracts in der sich ständig wandelnden digitalen Welt geboten.

Durch die Aufteilung des Leitfadens in zwei Teile gewährleisten wir eine detaillierte und ansprechende Auseinandersetzung mit der Sicherheit von Smart Contracts. Wir vermitteln sowohl Grundlagenwissen als auch fortgeschrittene Strategien, um Ihre Smart Contracts in der sich ständig weiterentwickelnden digitalen Welt zu schützen. Bei Fragen oder wenn Sie weitere Informationen zu einem bestimmten Abschnitt benötigen, zögern Sie nicht, uns zu kontaktieren!

Entdecken Sie Ihr digitales Vermögen Ein strategischer Leitfaden zur Umwandlung von Kryptowährung in

Die Zukunft des Einkommens entdecken Ihr Leitfaden für Blockchain-basiertes Einkommen