Die Rolle von White-Hat-Hackern bei der Sicherung des Web3-Ökosystems

${title} ${description} ${keywords}

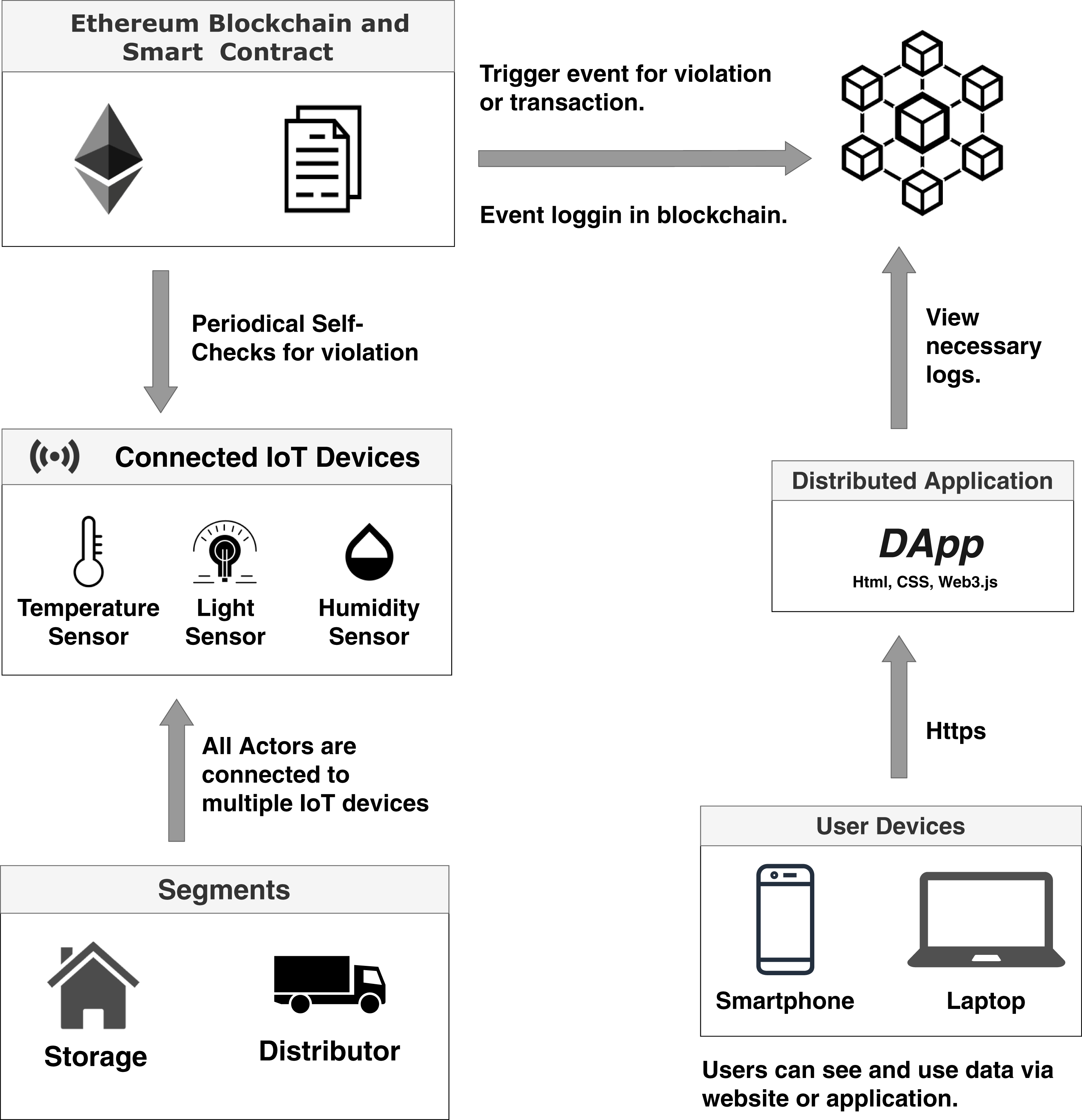

In der sich stetig wandelnden Landschaft digitaler Innovationen sticht Web3 als revolutionäre Plattform hervor, die das Internet durch dezentrale Technologien grundlegend verändern will. Im Zentrum dieser Transformation steht das Web3-Ökosystem, das sich durch Blockchain-Technologie, dezentrale Anwendungen (dApps) und Smart Contracts auszeichnet. Obwohl das Potenzial von Web3 immens ist, birgt es auch erhebliche Sicherheitslücken, die von Angreifern ausgenutzt werden können. Hier kommen die White-Hat-Hacker ins Spiel – die ethischen Hacker, die mit ihrem Fachwissen diese aufstrebende digitale Welt schützen wollen.

White-Hat-Hacker arbeiten nach einem Ethikkodex, der den Schutz digitaler Assets und die Integrität von Systemen in den Vordergrund stellt. Ihre Rolle bei der Sicherung des Web3-Ökosystems ist vielschichtig und unverzichtbar. Im Gegensatz zu ihren bösartigen Pendants nutzen White-Hat-Hacker ihre Fähigkeiten, um Schwachstellen zu identifizieren, zu verstehen und zu beheben, bevor diese ausgenutzt werden können. Ihre Arbeit gleicht der von digitalen Wächtern, die unermüdlich die Tiefen der Web3-Landschaft erforschen, um potenzielle Bedrohungen aufzudecken.

Eine der Hauptaufgaben von White-Hat-Hackern ist die Durchführung von Sicherheitsaudits. Diese Audits umfassen die sorgfältige Prüfung von Smart Contracts, Blockchain-Protokollen und dezentralen Anwendungen. Durch rigorose Tests und Analysen identifizieren White-Hat-Hacker Schwachstellen, die zu Sicherheitslücken, Datenlecks oder unberechtigtem Zugriff führen könnten. Ihre Erkenntnisse sind von unschätzbarem Wert und liefern Entwicklern und Stakeholdern wichtige Einblicke in Bereiche, die verstärkt und verbessert werden müssen.

Der Prozess eines Sicherheitsaudits beginnt typischerweise mit einer umfassenden Überprüfung des Quellcodes. White-Hat-Hacker setzen verschiedene Tools und Techniken ein, um Angriffe zu simulieren, darunter Fuzzing, statische und dynamische Codeanalyse. Diese Methoden ermöglichen es ihnen, Schwachstellen wie Injection-Fehler, Pufferüberläufe und Logikfehler aufzudecken. Durch die Simulation realer Angriffsszenarien stellen White-Hat-Hacker sicher, dass die von ihnen geprüften Web3-Anwendungen robust und widerstandsfähig gegen potenzielle Bedrohungen sind.

Ein weiterer entscheidender Aspekt der Rolle von White-Hat-Hackern ist ihr Beitrag zur Entwicklung sicherer Programmierpraktiken. Mit dem Wachstum des Web3-Ökosystems steigt auch die Komplexität dezentraler Anwendungen und stellt Entwickler vor neue Herausforderungen. White-Hat-Hacker spielen eine zentrale Rolle bei der Schulung und Beratung von Entwicklern zu Best Practices für sicheres Programmieren. Sie geben Hilfestellung bei der Implementierung sicherer Protokolle, dem Schutz vor häufigen Sicherheitslücken und der Einhaltung von Industriestandards.

Darüber hinaus beteiligen sich White-Hat-Hacker aktiv an der Erstellung und Verbreitung von Sicherheitsrichtlinien und -frameworks. Diese Richtlinien dienen Entwicklern als Leitfaden und beschreiben die wesentlichen Schritte und Maßnahmen zur Entwicklung sicherer Web3-Anwendungen. Durch die Zusammenarbeit mit Branchenexperten tragen White-Hat-Hacker dazu bei, eine gemeinsame Sprache und gemeinsame Prinzipien für Cybersicherheit im Web3-Bereich zu etablieren.

Neben ihren technischen Beiträgen engagieren sich White-Hat-Hacker auch in der Öffentlichkeitsarbeit und Aufklärung. Sie nehmen an Konferenzen, Workshops und Online-Foren teil, um ihr Wissen und ihre Erfahrungen mit der breiteren Community zu teilen. Durch diese Interaktionen fördern White-Hat-Hacker eine Kultur des Sicherheitsbewusstseins und der Zusammenarbeit und befähigen Entwickler, Nutzer und Stakeholder, Sicherheitsmaßnahmen effektiv zu priorisieren und umzusetzen.

Trotz ihrer unschätzbaren Beiträge stehen White-Hat-Hacker bei ihren Bemühungen um die Sicherheit des Web3-Ökosystems vor einer Vielzahl von Herausforderungen. Eine wesentliche Herausforderung ist das rasante Tempo des technologischen Fortschritts im Web3-Bereich. Mit dem Aufkommen neuer Protokolle, Anwendungen und Technologien müssen White-Hat-Hacker ihr Wissen und ihre Fähigkeiten kontinuierlich aktualisieren, um potenziellen Bedrohungen einen Schritt voraus zu sein. Dieser fortlaufende Lernprozess erfordert Engagement für die berufliche Weiterentwicklung und die Bereitschaft, sich an die sich wandelnden Herausforderungen anzupassen.

Eine weitere Herausforderung liegt in der Komplexität und dem Umfang des Web3-Ökosystems. Aufgrund der dezentralen Natur der Blockchain-Technologie können Schwachstellen aus verschiedenen Quellen entstehen, darunter Hardware, Software und menschliches Versagen. White-Hat-Hacker müssen sich in diesem komplexen Geflecht vernetzter Komponenten zurechtfinden, um potenzielle Risiken effektiv zu identifizieren und zu minimieren. Dies erfordert ein tiefes Verständnis sowohl der technischen als auch der sozioökonomischen Aspekte der Web3-Landschaft.

Darüber hinaus stellt die kollaborative Natur des Web3-Ökosystems White-Hat-Hacker vor besondere Herausforderungen. Anders als in traditionellen Cybersicherheitsumgebungen, wo Sicherheitsmaßnahmen oft zentralisiert sind, basiert die dezentrale Struktur von Web3 auf Open-Source-Beiträgen und gemeinschaftlicher Entwicklung. Dieser dezentrale Ansatz kann zu Unterschieden in Sicherheitspraktiken und -protokollen führen und stellt White-Hat-Hacker vor zusätzliche Herausforderungen bei ihrem Bestreben, einheitliche Sicherheitsstandards im gesamten Ökosystem zu etablieren.

Trotz dieser Herausforderungen sind die Beiträge von White-Hat-Hackern zur Sicherheit des Web3-Ökosystems von unschätzbarem Wert. Ihre Arbeit schützt nicht nur einzelne Nutzer und Organisationen, sondern stärkt auch das Vertrauen in die gesamte Web3-Community. Indem sie Schwachstellen proaktiv identifizieren und beheben, spielen White-Hat-Hacker eine entscheidende Rolle beim Aufbau einer sicheren und resilienten digitalen Zukunft.

Im nächsten Teil dieser Untersuchung werden wir uns eingehender mit den innovativen Lösungen und aufkommenden Trends im Bereich der Web3-Sicherheit befassen und dabei die Rolle der White-Hat-Hacker bei der Förderung positiver Veränderungen und der Gestaltung der Zukunft der Cybersicherheit im digitalen Zeitalter hervorheben.

${title} ${description} ${keywords}

Im zweiten Teil unserer Untersuchung decken wir weiterhin die innovativen Lösungen und aufkommenden Trends im Bereich der Web3-Sicherheit auf, wobei wir uns insbesondere auf die Rolle von White-Hat-Hackern bei der Förderung positiver Veränderungen und der Gestaltung der Zukunft der Cybersicherheit im digitalen Zeitalter konzentrieren.

Während wir uns mit den Komplexitäten des Web3-Ökosystems auseinandersetzen, ist einer der vielversprechendsten Trends in der Cybersicherheit der Aufstieg von Bug-Bounty-Programmen. Diese Programme, die häufig von Blockchain-Projekten und dezentralen Plattformen initiiert werden, bieten ethischen Hackern Anreize, Sicherheitslücken zu identifizieren und zu melden und dafür Belohnungen zu erhalten. Durch die Schaffung eines strukturierten und transparenten Rahmens für ethisches Hacking fördern Bug-Bounty-Programme ein kollaboratives Umfeld, in dem Sicherheitsforscher zur allgemeinen Widerstandsfähigkeit des Web3-Ökosystems beitragen können.

Bug-Bounty-Programme sind ein wirksames Instrument für proaktive Sicherheit. Durch die aktive Einbindung von White-Hat-Hackern in die Identifizierung und Behebung von Schwachstellen ermöglichen diese Programme die kontinuierliche Überwachung und Verbesserung von Sicherheitsmaßnahmen. Dieser kollaborative Ansatz erhöht nicht nur die Sicherheit einzelner Projekte, sondern trägt auch zu einem umfassenderen Verständnis und zur Weiterentwicklung von Cybersicherheitspraktiken im Web3-Bereich bei.

Die Effektivität von Bug-Bounty-Programmen beruht auf ihrer Fähigkeit, die vielfältigen Kompetenzen und Perspektiven von White-Hat-Hackern zu nutzen. Dank einer globalen Community von Sicherheitsforschern greifen diese Programme auf einen reichen Erfahrungsschatz zurück. Indem sie Anreize für die Teilnahme bieten, motivieren Bug-Bounty-Programme ein breites Spektrum an Personen, zur Sicherheit von Web3-Projekten beizutragen – unabhängig von ihrem Hintergrund oder ihrer Erfahrung.

Darüber hinaus fördern Transparenz und Offenheit von Bug-Bounty-Programmen eine Kultur des Vertrauens und der Zusammenarbeit innerhalb der Web3-Community. Durch den offenen Austausch von Informationen über Schwachstellen und die zu deren Behebung ergriffenen Maßnahmen demonstrieren diese Programme ihr Engagement für Transparenz und Verantwortlichkeit. Diese Transparenz schafft nicht nur Vertrauen bei Nutzern und Stakeholdern, sondern setzt auch Maßstäbe für verantwortungsvolle Offenlegungs- und Behebungspraktiken in der Branche.

Neben Bug-Bounty-Programmen treiben White-Hat-Hacker auch Innovationen bei Sicherheitstools und -technologien voran. Mit der Weiterentwicklung des Web3-Ökosystems wird der Bedarf an fortschrittlichen Sicherheitslösungen immer dringlicher. White-Hat-Hacker spielen eine zentrale Rolle bei der Entwicklung und Optimierung von Tools, die die Sicherheit dezentraler Anwendungen und Blockchain-Protokolle verbessern.

Ein bemerkenswerter Trend in diesem Bereich ist die Entwicklung automatisierter Sicherheitstest-Tools. Diese Tools nutzen künstliche Intelligenz und maschinelles Lernen, um Schwachstellen in Smart Contracts und dezentralen Anwendungen zu identifizieren. Durch die Automatisierung des Sicherheitstestprozesses ermöglichen diese Tools die kontinuierliche Überwachung und proaktive Erkennung potenzieller Bedrohungen. Dies steigert nicht nur die Effizienz von Sicherheitsaudits, sondern hilft Unternehmen auch, neuen Schwachstellen einen Schritt voraus zu sein.

Darüber hinaus tragen White-Hat-Hacker zur Weiterentwicklung der Blockchain-Forensik bei, einem Spezialgebiet, das sich mit der Analyse von Blockchain-Daten zur Identifizierung von Sicherheitsvorfällen und -verletzungen befasst. Dank ihrer Expertise in Blockchain-Technologie und Sicherheitsanalyse entwickeln White-Hat-Hacker forensische Tools und Methoden, die die Untersuchung von Sicherheitsvorfällen im Web3-Ökosystem ermöglichen. Diese Tools spielen eine entscheidende Rolle beim Verständnis von Art und Umfang von Sicherheitsverletzungen und unterstützen die Entwicklung gezielter Gegenmaßnahmen und Behebungsstrategien.

Eine weitere innovative Lösung, die aus den Bemühungen von White-Hat-Hackern hervorgegangen ist, ist das Konzept der dezentralen Sicherheitsprotokolle. Diese Protokolle zielen darauf ab, die Sicherheit und Ausfallsicherheit dezentraler Anwendungen durch die Nutzung der Prinzipien der Blockchain-Technologie zu verbessern. Durch die Entwicklung und Implementierung dezentraler Sicherheitsframeworks tragen White-Hat-Hacker zur Entwicklung robuster und manipulationssicherer Sicherheitsmaßnahmen bei, die für die Integrität des Web3-Ökosystems unerlässlich sind.

Darüber hinaus fördert die Zusammenarbeit zwischen ethischen Hackern und traditionellen Cybersicherheitsunternehmen die Integration bewährter Verfahren beider Welten. Mit dem stetigen Wachstum des Web3-Ökosystems steigt der Bedarf an einem ganzheitlichen Ansatz für Cybersicherheit, der die Stärken dezentraler und zentralisierter Sicherheitsmaßnahmen vereint. Ethische Hacker spielen mit ihrer Expertise im Bereich ethisches Hacking und Blockchain-Technologie eine entscheidende Rolle dabei, die Lücke zwischen diesen beiden Bereichen zu schließen und so hybride Sicherheitslösungen zu entwickeln, die den spezifischen Herausforderungen des Web3-Raums gerecht werden.

Zusammenfassend lässt sich sagen, dass die Rolle von White-Hat-Hackern für die Sicherheit des Web3-Ökosystems vielschichtig und unverzichtbar ist. Durch die proaktive Identifizierung von Schwachstellen, die Entwicklung innovativer Sicherheitslösungen und ihren Beitrag zur Etablierung von Best Practices treiben White-Hat-Hacker positive Veränderungen voran und gestalten die Zukunft der Cybersicherheit im digitalen Zeitalter. Da sich das Web3-Ökosystem stetig weiterentwickelt, ist die Zusammenarbeit zwischen White-Hat-Hackern, Entwicklern und Stakeholdern entscheidend für den Aufbau einer sicheren und resilienten digitalen Zukunft.

In der sich ständig wandelnden Web3-Landschaft sind die Beiträge von White-Hat-Hackern nicht nur notwendig, sondern das Fundament für eine sichere und vertrauenswürdige digitale Welt. Ihr Engagement und ihre Expertise gewährleisten, dass das Potenzial von Web3 ausgeschöpft werden kann, ohne die Sicherheit und Integrität der Nutzer und Teilnehmer zu gefährden.

Die digitale Revolution hat unsere Welt grundlegend verändert, nirgendwo wird dies deutlicher als im Finanzwesen. Vorbei sind die Zeiten, in denen traditionelle Bank- und Anlagewege allein über Vermögensbildung verfügten. Heute eröffnet sich eine neue Ära, angetrieben von der Macht der Kryptografie und dezentraler Netzwerke – das Krypto-Einnahmensystem. Dies ist kein vorübergehender Trend, sondern ein Paradigmenwechsel, eine Einladung, Ihr Verhältnis zu Geld neu zu definieren und ein beispielloses Maß an finanzieller Freiheit zu erlangen.

Stellen Sie sich eine Welt vor, in der Ihr Geld für Sie arbeitet – nicht nur während der Arbeitszeit, sondern rund um die Uhr, weltweit und ohne Zwischenhändler. Das ist das Kernversprechen des Crypto Earnings System. Im Zentrum steht die innovative Anwendung der Blockchain-Technologie und von Kryptowährungen, die es Nutzern ermöglicht, durch verschiedene clevere Methoden passives Einkommen zu generieren. Ob Sie ein erfahrener Investor oder ein neugieriger Einsteiger sind: Das Potenzial für signifikante Renditen und mehr finanzielle Kontrolle ist zum Greifen nah.

Der Reiz des Krypto-Einkommenssystems liegt in seiner inhärenten Dezentralisierung. Anders als traditionelle Finanzsysteme, die von zentralen Instanzen kontrolliert werden, basiert die Kryptowelt auf einem verteilten Ledger. Dadurch ist sie transparenter, sicherer und zugänglicher. Diese Disintermediation ist ein Wendepunkt, denn sie beseitigt bürokratische Hürden und Gebühren, die oft die Gewinne schmälern. Stattdessen interagieren Sie direkt mit einem globalen, offenen Netzwerk, dessen Möglichkeiten nur durch Ihr Verständnis und Ihre Entdeckerfreude begrenzt sind.

Eine der beliebtesten Möglichkeiten, mit Kryptowährungen Geld zu verdienen, ist das Staking. Man kann es sich wie Zinsen auf einem Sparkonto vorstellen, nur mit potenziell viel höheren Renditen und einer aktiveren Rolle. Beim Staking stellen Sie Ihre Kryptowährung quasi zur Verfügung, um den Betrieb eines Blockchain-Netzwerks zu unterstützen. Im Gegenzug für Ihren Beitrag zur Sicherheit und Funktionalität des Netzwerks erhalten Sie mehr von derselben Kryptowährung. Es ist eine symbiotische Beziehung: Ihre Vermögenswerte tragen zur dezentralen Zukunft bei und vermehren gleichzeitig Ihren eigenen Bestand. Verschiedene Kryptowährungen nutzen unterschiedliche Staking-Mechanismen mit jeweils eigenem Risiko-Rendite-Profil, aber das Grundprinzip bleibt gleich: Ihre Kryptowährung bringt Ihnen mehr Kryptowährung ein.

Dann gibt es noch das Thema Kreditvergabe. Im Kryptobereich ermöglichen dezentrale Kreditplattformen (dL-Plattformen) das Verleihen digitaler Vermögenswerte an Kreditnehmer und das Verdienen von Zinsen. Dies ähnelt stark dem traditionellen Peer-to-Peer-Kreditwesen, jedoch ohne die strengen Regulierungen und zentralisierten Institutionen. Sie legen die Konditionen fest, wählen die Kreditnehmer aus (oder überlassen dies der Plattform) und erhalten Ihre Einnahmen. Der Vorteil liegt in der Effizienz: Transaktionen werden auf der Blockchain abgewickelt, oft mit schnelleren Abwicklungszeiten und potenziell höheren Zinssätzen als bei Ihrer Hausbank. Wie bei jeder Form der Kreditvergabe bestehen natürlich auch hier Risiken, beispielsweise Zahlungsausfälle oder Sicherheitslücken in Smart Contracts. Wer jedoch sorgfältig vorgeht, kann damit eine lukrative Einkommensquelle erschließen.

Für technisch versiertere Anwender oder solche, die über etwas mehr Kapital verfügen, bietet Yield Farming eine noch ausgefeiltere Möglichkeit, sich am Krypto-Einnahmensystem zu beteiligen. Dabei geht es um die Bereitstellung von Liquidität für dezentrale Börsen (DEXs) oder andere DeFi-Protokolle (Decentralized Finance). Im Wesentlichen hinterlegen Sie Kryptowährungspaare in einem Liquiditätspool und ermöglichen so anderen Nutzern den Handel damit. Im Gegenzug für diese wichtige Dienstleistung erhalten Sie Handelsgebühren und oft zusätzliche Governance-Token, die selbst einen erheblichen Wert haben können. Yield Farming kann äußerst lukrativ sein, birgt aber auch höhere Komplexität und Risiken, darunter der impermanente Verlust (bei dem der Wert Ihrer hinterlegten Vermögenswerte im Vergleich zum einfachen Halten sinken kann) und die Ausnutzung von Sicherheitslücken in Smart Contracts. Es ist ein dynamischer und oft aufregender Aspekt des Krypto-Ökosystems, der sich ständig weiterentwickelt und neue Strategien und Möglichkeiten bietet.

Über diese primären Methoden hinaus umfasst das Krypto-Einkommenssystem ein breiteres Ökosystem zur Einkommensgenerierung. Mining, der grundlegende Prozess vieler Kryptowährungen wie Bitcoin, beinhaltet den Einsatz leistungsstarker Computer zur Lösung komplexer mathematischer Probleme, wodurch Transaktionen validiert und neue Coins erzeugt werden. Während die Einstiegshürde für Bitcoin-Mining mittlerweile recht hoch ist, bieten andere Kryptowährungen leichter zugängliche Mining-Möglichkeiten.

Hinzu kommen die Möglichkeiten im Bereich der Non-Fungible Tokens (NFTs). Obwohl NFTs oft mit digitaler Kunst und Sammlerstücken in Verbindung gebracht werden, finden sie zunehmend Anwendung in Spielen und anderen Plattformen. Der Besitz eines NFTs kann Vorteile im Spiel, passive Einkommensströme oder Zugang zu exklusiven Communities ermöglichen. Der NFT-Markt steckt zwar noch in den Kinderschuhen, doch das Potenzial für kreative Einkommensgenerierung ist enorm und weitgehend unerschlossen.

Das enorme Potenzial des Krypto-Einkommenssystems ist unbestreitbar. Es bietet einen Weg zur finanziellen Unabhängigkeit und ermöglicht es Einzelpersonen, die Grenzen traditioneller Arbeitsverhältnisse zu überwinden und Vermögen nach ihren eigenen Vorstellungen aufzubauen. Dieses System basiert auf Innovation, Transparenz und der demokratisierenden Kraft der Technologie. Es ist jedoch entscheidend, sich dieser faszinierenden Welt mit einem klaren Verständnis der Chancen und der damit verbundenen Risiken zu nähern. Es handelt sich hierbei nicht um ein System, mit dem man schnell reich wird, sondern um ein komplexes Finanzökosystem, das Wissen, Geduld und strategisches Handeln belohnt. Wenn wir uns eingehender mit den Details der Nutzung dieses Potenzials befassen, denken Sie daran: Wissen und eine gut durchdachte Strategie sind Ihre wertvollsten Ressourcen, um sich in der aufregenden Welt des Krypto-Einkommenssystems zurechtzufinden.

In unserer fortlaufenden Betrachtung des Krypto-Einkommenssystems haben wir Staking, Kreditvergabe und Yield Farming als wichtige Säulen passiven Einkommens angesprochen. Nun wollen wir uns eingehender mit den praktischen Aspekten, den strategischen Überlegungen und der Denkweise befassen, die für den Erfolg in diesem dynamischen Umfeld erforderlich sind. Der Übergang vom traditionellen Finanzwesen in die Kryptowelt mag zunächst abschreckend wirken, doch mit einem strukturierten Ansatz wird er zu einem Weg in die finanzielle Unabhängigkeit.

Ein grundlegender Aspekt der Teilnahme am Krypto-Einkommenssystem ist das Verständnis der verschiedenen Kryptowährungsarten und ihrer jeweiligen Verdienstmöglichkeiten. Digitale Assets sind nicht alle gleichwertig, und ihr Nutzen innerhalb von Verdienstsystemen variiert erheblich. Proof-of-Stake (PoS)-Kryptowährungen eignen sich beispielsweise hervorragend für Staking-Belohnungen. Beispiele hierfür sind Ethereum (nach der Fusion), Cardano, Solana und Polkadot. Diese Netzwerke sind auf Energieeffizienz ausgelegt und setzen auf Validatoren (Staker), um die Sicherheit des Netzwerks zu gewährleisten. Die jährlichen Renditen (APYs) für Staking können je nach Netzwerkaktivität und eingesetztem Betrag schwanken, übertreffen aber oft deutlich die Renditen herkömmlicher Sparkonten.

Kryptowährungen, die einen Proof-of-Work (PoW)-Konsensmechanismus nutzen, wie Bitcoin, werden hingegen primär durch Mining erzeugt. Direktes Mining kann zwar kapitalintensiv sein, es gibt jedoch alternative Möglichkeiten, indirekt von PoW-Ökosystemen zu profitieren, beispielsweise durch Investitionen in Krypto-Mining-Unternehmen oder Cloud-Mining-Dienste. Diese bergen jedoch oft eigene Risiken und erfordern eine sorgfältige Prüfung.

Auch bei Kreditplattformen zeigt sich ein vielfältiges Bild. Zentralisierte Plattformen ähneln traditionellen Finanzinstituten und bieten benutzerfreundliche Oberflächen, bergen aber ein gewisses Kontrahentenrisiko. Demgegenüber stehen die aufstrebenden dezentralen Finanzprotokolle (DeFi), die auf Blockchains wie Ethereum, Binance Smart Chain und Polygon basieren. Diese Protokolle, beispielsweise Aave, Compound und MakerDAO, ermöglichen eine autonomere Nutzung, da Smart Contracts den Kreditvergabe- und -aufnahmeprozess automatisieren. Die Renditen dieser Plattformen hängen oft von Angebot und Nachfrage nach bestimmten Vermögenswerten ab und können daher stark schwanken. Ein umfassendes Verständnis von Smart Contracts und den Sicherheitsprüfungen dieser Protokolle ist unerlässlich, bevor Kapital investiert wird.

Yield Farming ist, wie bereits erwähnt, ein Bereich, in dem Innovationen besonders zum Tragen kommen. Erfahrene Yield Farmer stellen nicht nur Liquidität für dezentrale Börsen (DEXs) bereit, sondern nutzen auch Liquidity-Mining-Programme. Hierbei incentivieren die Protokolle die Nutzer für die Bereitstellung von Liquidität, indem sie ihre eigenen Governance-Token verteilen. Diese Token können dann gestakt oder verkauft werden, wodurch sich die potenziellen Erträge weiter erhöhen. Strategien hierfür können das Transferieren von Vermögenswerten zwischen verschiedenen Protokollen beinhalten, um die höchsten Renditen zu erzielen – eine Praxis, die als „Yield Hopping“ bekannt ist. Dies erfordert die ständige Beobachtung der Marktbedingungen, das Verständnis von vorübergehenden Verlusten und ein ausgeprägtes Bewusstsein für die Risiken, die mit neuen und unerprobten Protokollen verbunden sind.

Der Erfolg jeder Krypto-Einnahmenstrategie hängt von einem soliden Risikomanagement ab. Die Volatilität der Kryptowährungsmärkte ist ein bekannter Faktor. Die Kurse können innerhalb kurzer Zeiträume dramatisch schwanken und den Wert Ihrer gestakten, verliehenen oder gefarmten Assets beeinträchtigen. Diversifizierung ist daher nicht nur ein Schlagwort, sondern eine Notwendigkeit. Durch die Streuung Ihrer Investitionen auf verschiedene Kryptowährungen, unterschiedliche Einnahmestrategien und verschiedene Plattformen können Sie die Auswirkungen des Ausfalls eines einzelnen Assets oder Protokolls abmildern.

Sorgfältige Prüfung ist ein weiterer entscheidender Faktor. Bevor Sie in Kryptowährungen, Plattformen oder Protokolle investieren, sollten Sie gründliche Recherchen durchführen. Machen Sie sich mit dem Whitepaper des Projekts, dem Team, der Community und der Tokenomics vertraut. Bei DeFi-Protokollen sollten Sie insbesondere die Sicherheitsaudits und den Ruf innerhalb der Krypto-Community genau prüfen. Investieren Sie niemals mehr, als Sie sich leisten können zu verlieren, und seien Sie vorsichtig bei Versprechen garantierter hoher Renditen, da dies oft Warnsignale für Betrug oder nicht nachhaltige Geschäftsmodelle sind.

Darüber hinaus ist es unerlässlich, sich stets auf dem Laufenden zu halten. Der Kryptomarkt entwickelt sich ständig weiter. Neue Technologien, Protokolle und regulatorische Rahmenbedingungen entstehen regelmäßig. Um sich anzupassen, neue Chancen zu nutzen und potenzielle Fallstricke zu vermeiden, ist es daher entscheidend, seriöse Krypto-Nachrichtenquellen zu verfolgen, sich in den Communitys der Projekte, in die man investiert hat, zu engagieren und sich kontinuierlich weiterzubilden.

Das Konzept des „HODLing“ (festhalten, um jeden Preis) ist in der Kryptowelt wohlbekannt. Innerhalb eines Systems, das auf Erträge setzt, geht es jedoch um das strategische, langfristige Halten von Vermögenswerten mit hohem Ertragspotenzial. Anstatt Vermögenswerte nur passiv zu halten, investiert man in Assets, die durch Staking oder andere Mechanismen aktiv Einkommen generieren und so das Vermögen im Laufe der Zeit vermehren können. Dieser Ansatz kombiniert die Vorteile langfristiger Wertsteigerung mit der kontinuierlichen Generierung passiven Einkommens.

Für alle, die ihre Gewinne maximieren möchten, ist das Verständnis der Gasgebühren (Transaktionsgebühren auf Blockchains wie Ethereum) entscheidend. Hohe Gasgebühren können die Rentabilität häufiger Transaktionen, insbesondere bei kleineren Beträgen, erheblich schmälern. Die Nutzung von Layer-2-Skalierungslösungen oder Blockchains mit niedrigeren Transaktionskosten kann daher einen strategischen Vorteil bieten.

Das Krypto-Einnahmensystem ist mehr als nur eine Möglichkeit, Geld zu verdienen; es ist der Einstieg in eine globale Bewegung, die Eigentum, Dezentralisierung und finanzielle Selbstbestimmung neu definiert. Es erfordert technisches Verständnis, Finanzkompetenz und zukunftsorientiertes Denken. Mit Neugier, Fleiß und der Bereitschaft zum kontinuierlichen Lernen können Sie einen leistungsstarken Motor für Vermögensbildung erschließen und Ihren finanziellen Zielen einen entscheidenden Schritt näherkommen. Die Zukunft der Finanzen ist da – ein spannendes und zugängliches Feld, das darauf wartet, entdeckt zu werden.

DeSci-Datenplattformen belohnen einen Aufschwung – die neue Grenze in Wissenschaft und Anreizen wird

Smart-Contract-Wallets für Familien – Eine sichere, nahtlose finanzielle Zukunft