Sichern Sie sich Ihre finanzielle Zukunft Die Kunst der Krypto-Vermögenstricks_1_2

Die digitale Revolution hat eine Ära beispielloser Finanzinnovationen eingeläutet, an deren Spitze Kryptowährungen stehen. Bitcoin, Ethereum und die Vielzahl an Altcoins sind alles andere als ein kurzlebiger Trend; sie bedeuten einen Paradigmenwechsel in der Art und Weise, wie wir Vermögen wahrnehmen, speichern und vermehren. Wer sich in diesem spannenden Bereich zurechtfinden möchte, sollte sich mit dem Konzept der „Crypto Wealth Hacks“ auseinandersetzen. Es geht nicht um schnelles Reichwerden, sondern darum, die zugrundeliegenden Mechanismen zu verstehen, kluge Strategien anzuwenden und die einzigartigen Chancen dieser jungen Technologie zu nutzen.

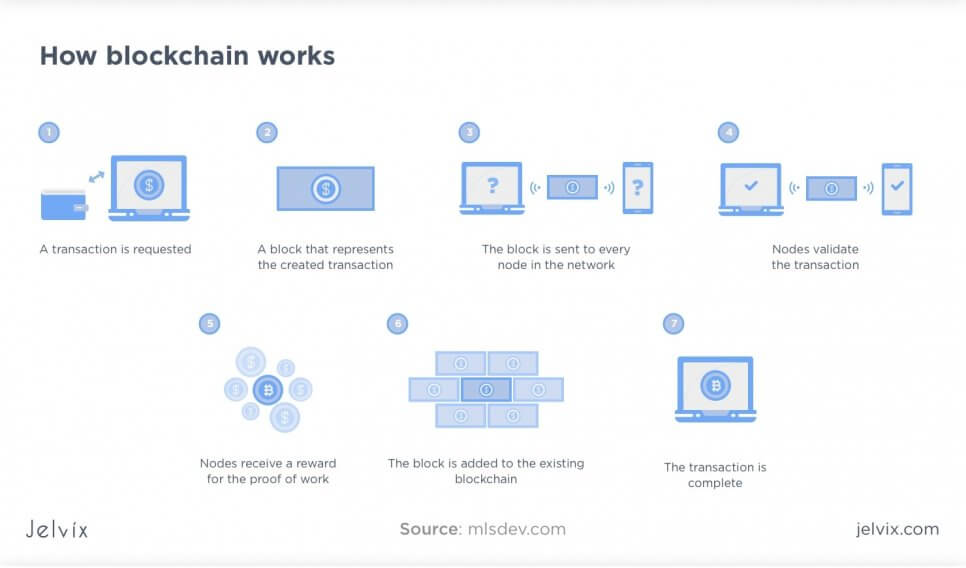

Im Kern ist ein Krypto-Hacker eine Methode oder ein Ansatz, der es Einzelpersonen ermöglicht, ihre digitalen Vermögenswerte effektiver und effizienter als mit traditionellen Mitteln zu erwerben, zu verwalten oder zu vermehren. Diese Hacks nutzen häufig die inhärente Volatilität, Dezentralisierung und die technologischen Fortschritte im Kryptobereich aus. Man kann es sich so vorstellen, als würde man die geheime Sprache der Blockchain verstehen und sie sich zunutze machen.

Eine der grundlegendsten, aber oft übersehenen Strategien ist die strategische Akkumulation. Dabei geht es nicht einfach nur darum, günstig zu kaufen und teuer zu verkaufen – das kann sich jeder wünschen. Es geht um einen klaren, disziplinierten Plan. Dollar-Cost-Averaging (DCA) ist ein klassisches Beispiel. Anstatt zu versuchen, den Markt zu timen (was bekanntermaßen schwierig ist), investiert man in regelmäßigen Abständen einen festen Geldbetrag, unabhängig vom Preis. Dadurch glättet sich der durchschnittliche Kaufpreis im Laufe der Zeit und das Risiko, auf einem Markthoch zu kaufen, wird reduziert. Stellen Sie sich vor, Sie kaufen regelmäßig einen leckeren Kuchen; manchmal bekommen Sie ein größeres Stück zum gleichen Preis, manchmal ein kleineres, aber im Laufe der Zeit ergibt sich ein guter Durchschnitt. DCA bewirkt dies auch bei Kryptowährungen und mildert so die emotionalen Schwankungen des Marktes.

Neben DCA sollten Sie Airdrop-Jagd und Bounty-Programme in Betracht ziehen. Viele neue Blockchain-Projekte verteilen kostenlose Token an Early Adopters oder Community-Mitglieder, um an Bekanntheit zu gewinnen und ihre Token zu dezentralisieren. Diese „Airdrops“ sind eine hervorragende Möglichkeit, neue Assets ohne Vorabinvestition zu erwerben. Ähnlich belohnen Bounty-Programme Nutzer für Aufgaben wie das Finden von Bugs, das Erstellen von Inhalten oder die Projektwerbung. Obwohl dies oft Zeit und Mühe kostet, kann der potenzielle Return on Investment beträchtlich sein, insbesondere wenn das Projekt an Popularität gewinnt. Es ist vergleichbar mit der Suche nach verborgenen Schätzen in der digitalen Welt.

Dann gibt es noch die Möglichkeiten von Yield Farming und Staking. Diese beiden Methoden zählen zu den begehrtesten, um passives Einkommen in der Kryptowelt zu generieren. Beim Staking werden Kryptowährungen hinterlegt, um den Betrieb eines Blockchain-Netzwerks (insbesondere Proof-of-Stake-Netzwerke) zu unterstützen. Im Gegenzug erhält man Belohnungen. Das ist vergleichbar mit Zinsen auf Ersparnisse, nur oft zu deutlich höheren Zinssätzen. Yield Farming geht noch einen Schritt weiter. Hierbei werden Krypto-Assets an dezentrale Finanzprotokolle (DeFi) verliehen, um Zinsen oder Handelsgebühren zu verdienen. Die Renditen können zwar astronomisch hoch sein, doch ist es entscheidend, die damit verbundenen Risiken zu verstehen, wie beispielsweise Schwachstellen in Smart Contracts und den potenziellen Verlust von Kryptowährungen. Es handelt sich um eine aktivere Form des passiven Einkommens, die Recherche und ein gutes Gespür für lukrative Gelegenheiten erfordert. Betrachten Sie es als Ihre eigene dezentrale Bank.

Ein weiterer ausgeklügelter Trick besteht darin, dezentrale Börsen (DEXs) zu nutzen. Zentralisierte Börsen sind zwar bequem, DEXs bieten jedoch mehr Kontrolle über Ihre Vermögenswerte, da Sie die Verwahrung Ihrer privaten Schlüssel behalten. Darüber hinaus sind DEXs oft der erste Ort, an dem neue, innovative Token gelistet werden, und ermöglichen so einen frühen Zugang zu potenziell wachstumsstarken Anlagen. Wenn Sie lernen, sich auf DEXs zurechtzufinden, ihre Liquiditätspools zu verstehen und ihre Handelsfunktionen zu nutzen, können Sie sich einen Vorteil verschaffen, um vielversprechende Projekte zu entdecken und in sie zu investieren, bevor sie den Massenmarkt erreichen. Es ist, als hätte man Zugang zu einem exklusiven Club.

Das Verständnis der Tokenomics ist ein entscheidender Faktor für nachhaltiges Wachstum. Damit sind die ökonomischen Aspekte einer Kryptowährung gemeint, einschließlich Angebot, Verteilung, Nutzen und Anreizmechanismen. Projekte mit einer soliden Tokenomics haben langfristig höhere Erfolgschancen. Die Analyse von Faktoren wie einem begrenzten Angebot, einem klaren Anwendungsfall für den Token und einer gut durchdachten Anreizstruktur hilft dabei, Projekte mit nachhaltigem Wachstumspotenzial zu identifizieren. Es ist, als würde man die DNA eines digitalen Assets verstehen, um seine zukünftige Entwicklung vorherzusagen.

Für Abenteuerlustige kann NFT-Arbitrage ein lukratives Geschäft sein. Non-Fungible Tokens (NFTs) erfreuen sich rasant wachsender Beliebtheit, und obwohl viele sie als digitale Kunstobjekte betrachten, existiert dahinter ein Finanzmarkt. Bei der NFT-Arbitrage geht es darum, unterbewertete NFTs auf einem Marktplatz zu identifizieren und sie mit Gewinn auf einem anderen zu verkaufen. Alternativ kann man Trends erkennen und neu erstellte, günstige NFTs aus vielversprechenden Kollektionen kaufen, in der Erwartung eines zukünftigen Preisanstiegs. Dies erfordert ein tiefes Verständnis des NFT-Marktes, die Fähigkeit, Trends zu erkennen, und oft auch beträchtliches Kapital.

Diese ersten Strategien – strategische Akkumulation, Airdrop-Jagd, Yield Farming, Staking, Nutzung dezentraler Börsen (DEX), Tokenomics-Analyse und NFT-Arbitrage – stellen nur die Spitze des Eisbergs dar. Sie alle haben eines gemeinsam: Sie erfordern Wissen, Lernbereitschaft und eine strategische Herangehensweise. Die Kryptowelt entwickelt sich ständig weiter, und die erfolgreichsten Vermögensbildner sind diejenigen, die informiert bleiben, sich schnell anpassen und den Innovationsgeist dieser digitalen Welt annehmen.

Aufbauend auf den Grundlagen von Krypto-Vermögensaufbau-Hacks, beleuchten wir fortgeschrittenere Strategien und wichtige Aspekte zur Maximierung Ihres finanziellen Potenzials im Bereich digitaler Vermögenswerte. Auch wenn schnelle Gewinne verlockend sein mögen, ist nachhaltiger Vermögensaufbau mit Kryptowährungen ein Marathon, kein Sprint, und erfordert technisches Verständnis, Marktkenntnis und ein solides Risikomanagement.

Einer der effektivsten Wege zu langfristigem Vermögensaufbau ist die Diversifizierung über verschiedene Anlageklassen und Blockchains. Genau wie im traditionellen Finanzwesen ist es auch im Kryptobereich riskant, alles auf eine Karte zu setzen. Das bedeutet, nicht nur über verschiedene Kryptowährungen (Bitcoin, Ethereum, Stablecoins, Utility-Token, Governance-Token) zu diversifizieren, sondern auch über verschiedene Blockchain-Ökosysteme und Anwendungsfälle. Beispielsweise kann die Investition in Layer-1-Blockchains, dezentrale Finanzprotokolle (DeFi), Web3-Gaming-Projekte und dezentrale autonome Organisationen (DAOs) das Risiko streuen und vom Wachstum verschiedener Sektoren der Kryptoökonomie profitieren. Das Verständnis des einzigartigen Wertversprechens und Risikoprofils jedes einzelnen Assets und Ökosystems ist von größter Bedeutung. Diese Diversifizierung dient als Schutzschild gegen die Volatilität und unvorhergesehene Ereignisse, die jedes einzelne Projekt oder jede Blockchain beeinträchtigen können.

Eine komplexere, aber potenziell lohnende Strategie ist die Teilnahme an Initial Coin Offerings (ICOs) und Initial DEX Offerings (IDOs). Dabei handelt es sich um Methoden, mit denen neue Kryptoprojekte Kapital beschaffen, indem sie ihre Token öffentlich verkaufen. Während ICOs in der Vergangenheit häufig von Betrugsfällen betroffen waren, können gut geprüfte IDOs auf dezentralen Börsen frühen Investoren Zugang zu Token zu einem potenziell niedrigeren Preis bieten, bevor diese allgemein verfügbar sind. Dies erfordert eine sorgfältige Due-Diligence-Prüfung – die Analyse des Projekt-Whitepapers, des Teams, der Technologie, der Marktnachfrage und des Wettbewerbsumfelds. Es besteht das Potenzial für exponentielle Renditen, aber auch das Risiko, in Projekte zu investieren, die die Erwartungen nicht erfüllen oder gar betrügerisch sind. Es ist vergleichbar mit einer Investition in ein Startup vor dessen Börsengang und erfordert ein gutes Gespür für Potenzial und eine hohe Risikotoleranz.

Die Nutzung von Smart Contracts für automatisierte Strategien ist ein weiterer ausgeklügelter Ansatz. Smart Contracts sind selbstausführende Verträge, deren Bedingungen direkt im Code verankert sind. Im Kryptobereich bilden sie die Grundlage für einen Großteil von DeFi. Für technisch versierte Anleger kann die Entwicklung oder Nutzung von Smart Contracts zur Automatisierung von Anlagestrategien äußerst wirkungsvoll sein. Dies kann die Erstellung von Bots umfassen, die Trades auf Basis vordefinierter Bedingungen ausführen, Portfolios automatisch neu ausrichten oder komplexe Yield-Farming-Strategien umsetzen. Obwohl dies Programmierkenntnisse oder den Zugriff auf fortgeschrittene Tools erfordert, bietet es einen Automatisierungsgrad und eine Effizienz, die der manuelle Handel nicht erreichen kann. Es geht darum, den Code die Arbeit erledigen zu lassen, emotionale Verzerrungen zu eliminieren und die Ausführungsgeschwindigkeit zu erhöhen.

Das Verständnis und die Nutzung von Layer-2-Skalierungslösungen gewinnen zunehmend an Bedeutung. Blockchains wie Ethereum sind zwar leistungsstark, können aber bei hoher Netzwerkaktivität unter hohen Transaktionsgebühren und langsamen Verarbeitungszeiten leiden. Layer-2-Lösungen (z. B. Polygon, Arbitrum, Optimism) bauen auf diesen Haupt-Blockchains auf und verarbeiten Transaktionen außerhalb der Blockchain, wodurch Kosten deutlich gesenkt und die Geschwindigkeit erhöht wird. Durch die Interaktion mit Protokollen in Layer-2-Netzwerken lassen sich die Gasgebühren erheblich reduzieren, was kleinere Transaktionen und häufigeres Trading ermöglicht. Dies ist ein entscheidender Vorteil für alle, die im DeFi-Bereich tätig sind oder häufig On-Chain-Aktivitäten durchführen, da er sich direkt auf den Gewinn auswirkt. Es geht darum, die schnellste Spur auf der mitunter überfüllten digitalen Autobahn zu finden.

Das Konzept des Governance-Token-Stakings bietet eine einzigartige Kombination aus passivem Einkommen und Einflussnahme. Viele dezentrale Protokolle geben Governance-Token aus, mit denen Inhaber über Vorschläge abstimmen können, die die Zukunft des Projekts prägen. Durch das Staking dieser Token erhalten Sie nicht nur Belohnungen, sondern auch das Recht, an Entscheidungen mitzuwirken. Dies kann ein wirkungsvoller Ansatz für diejenigen sein, die an die langfristige Vision bestimmter Protokolle glauben, da sie so nicht nur verdienen, sondern auch die Richtung des Projekts mitbestimmen können. Es geht darum, ein aktiver Interessenvertreter zu sein, nicht nur ein passiver Investor.

Darüber hinaus ist das Erlernen des Lesens und Interpretierens von Blockchain-Daten ein grundlegender Ansatz, der vielen anderen Techniken zugrunde liegt. Tools wie Blockchain-Explorer (z. B. Etherscan, BscScan) ermöglichen die Analyse von Transaktionsverläufen, Smart-Contract-Interaktionen und Netzwerkaktivitäten. Indem man versteht, wie man große Wallet-Bewegungen verfolgt („Whale Watching“), trendige DeFi-Protokolle anhand ihres TVL (Total Value Locked) identifiziert oder Token-Burns überwacht, erhält man wertvolle Einblicke in die Marktstimmung sowie potenzielle Chancen und Risiken. Dieser datenbasierte Ansatz reduziert das Rätselraten beim Investieren in Kryptowährungen erheblich.

Schließlich ist die Priorisierung von Sicherheit ein unverzichtbarer Aspekt. Die dezentrale Natur von Kryptowährungen bedeutet, dass Sie zwar Ihre eigene Bank sind, aber auch für Ihre eigene Sicherheit verantwortlich. Dazu gehört die Verwendung von Hardware-Wallets für größere Bestände, die Aktivierung der Zwei-Faktor-Authentifizierung für alle Ihre Konten, Wachsamkeit gegenüber Phishing-Angriffen und die gründliche Recherche jeder Plattform oder jedes Protokolls, bevor Sie Ihre Wallet verbinden. Ein einziger Sicherheitsverstoß kann alle durch andere Angriffe erzielten Gewinne zunichtemachen. Die Beherrschung sicherer Praktiken ist der ultimative Schutz für Ihr Vermögen. Es ist das digitale Äquivalent zum Abschließen von Türen und Fenstern – unerlässlich, um das zu schützen, was Sie aufgebaut haben.

Zusammenfassend lässt sich sagen, dass „Crypto Wealth Hacks“ keine Zauberformeln sind, sondern vielmehr intelligente Anwendungen von Wissen und Strategie innerhalb des Kryptowährungs-Ökosystems. Sie umfassen alles von diszipliniertem Vermögensaufbau und der Generierung passiven Einkommens bis hin zu fortgeschrittenen DeFi-Strategien und robusten Sicherheitsmaßnahmen. Durch kontinuierliches Lernen, kritisches Denken und strategisches Vorgehen können Sie die Komplexität von Krypto effektiv bewältigen und Ihre finanzielle Zukunft gestalten. Der Weg erfordert Fleiß, doch die potenziellen Gewinne sind so grenzenlos wie der digitale Horizont selbst.

In der sich ständig weiterentwickelnden Welt der Blockchain-Technologie gibt es kaum eine größere und komplexere Bedrohung als Reentrancy-Angriffe. Da dezentrale Anwendungen (dApps) und Smart Contracts immer wichtiger werden, ist das Verständnis und die Abwehr dieser Angriffe von entscheidender Bedeutung.

Die Entstehung von Reentrancy-Angriffen

Reentrancy-Angriffe traten erstmals in der Anfangsphase der Smart-Contract-Entwicklung auf. Anfang der 2010er-Jahre steckte das Konzept des programmierbaren Geldes noch in den Kinderschuhen. Mit der Einführung von Ethereum eröffnete sich eine neue Ära, die es Entwicklern ermöglichte, Smart Contracts zu schreiben, die komplexe Transaktionen automatisch ausführen konnten. Doch mit großer Macht ging auch große Verwundbarkeit einher.

Der berüchtigte DAO-Hack von 2016 ist ein Paradebeispiel. Eine Schwachstelle im Code der DAO ermöglichte es Angreifern, einen Reentrancy-Fehler auszunutzen und Ether im Wert von Millionen Dollar zu erbeuten. Dieser Vorfall unterstrich die Notwendigkeit strenger Sicherheitsmaßnahmen und legte den Grundstein für den anhaltenden Kampf gegen Reentrancy-Angriffe.

Die Mechanik verstehen

Um das Wesen von Reentrancy-Angriffen zu verstehen, muss man zunächst die Funktionsweise von Smart Contracts begreifen. Smart Contracts sind selbstausführende Verträge, deren Bedingungen direkt im Code verankert sind. Sie laufen auf Blockchains und sind daher von Natur aus transparent und unveränderlich.

Hier wird es interessant: Smart Contracts können externe Verträge aufrufen. Während dieses Aufrufs kann die Ausführung unterbrochen und neu gestartet werden. Erfolgt der Neustart, bevor die ursprüngliche Funktion ihre Änderungen am Vertragszustand abgeschlossen hat, kann dies eine Sicherheitslücke im Vertrag ausnutzen.

Stellen Sie sich einen einfachen Smart Contract vor, der Ether an einen Nutzer sendet, sobald bestimmte Bedingungen erfüllt sind. Wenn der Contract externe Aufrufe zulässt, bevor er seine Operationen abgeschlossen hat, kann ein Angreifer die Funktion erneut aufrufen und die Guthaben des Contracts mehrfach abziehen.

Die Evolution von Reentrancy-Angriffen

Seit dem DAO-Hack haben sich Reentrancy-Angriffe weiterentwickelt. Angreifer sind raffinierter geworden und nutzen selbst kleinste Nuancen in der Vertragslogik aus. Sie verwenden häufig Techniken wie rekursive Aufrufe, bei denen sich eine Funktion wiederholt selbst aufruft, oder iterative Reentrancy, bei der der Angriff über mehrere Transaktionen verteilt wird.

Ein bemerkenswertes Beispiel ist der Hack der Parity Multisig Wallet im Jahr 2017. Die Angreifer nutzten eine Reentrancy-Schwachstelle aus, um Gelder aus der Wallet abzuzweigen, was die Notwendigkeit robuster Verteidigungsstrategien verdeutlicht.

Strategien zur Abwehr von Wiedereintrittsangriffen

Um Reentrancy-Angriffe zu verhindern, ist ein vielschichtiger Ansatz erforderlich. Hier sind einige Strategien zum Schutz Ihrer Smart Contracts:

Wiedereintrittsschutz: Eine der effektivsten Verteidigungsmethoden ist der Einsatz von Wiedereintrittsschutzmechanismen. Bibliotheken wie OpenZeppelins ReentrancyGuard bieten eine einfache Möglichkeit, Smart Contracts zu schützen. Durch die Vererbung von diesem Schutzmechanismus können Smart Contracts Wiedereintritte während kritischer Operationen verhindern.

Prüf-Effekt-Aktions-Muster: Implementieren Sie das Prüf-Effekt-Aktions-Muster (CEA) in Ihrer Vertragslogik. Dabei werden alle Bedingungen geprüft, bevor Zustandsänderungen vorgenommen werden. Anschließend werden alle Zustandsänderungen gleichzeitig durchgeführt und schließlich alle externen Aufrufe ausgeführt. Dadurch wird sichergestellt, dass kein Wiedereintritt den Zustand des Vertrags ausnutzen kann, bevor die Zustandsänderungen abgeschlossen sind.

Pull statt Push: Bei der Interaktion mit externen Verträgen sollten Daten bevorzugt abgerufen (Pull) statt übertragen (Push). Dadurch wird das Risiko eines erneuten Zugriffs minimiert, da externe Aufrufe vermieden werden.

Prüfung und Tests: Regelmäßige Prüfungen und gründliche Tests sind unerlässlich. Tools wie MythX, Slither und Oyente helfen dabei, potenzielle Schwachstellen zu identifizieren. Die Beauftragung externer Sicherheitsexperten für Prüfungen bietet zusätzliche Sicherheit.

Aktualisierung und Patches: Es ist unerlässlich, Ihre Smart Contracts mit den neuesten Sicherheitspatches auf dem aktuellen Stand zu halten. Die Blockchain-Community entdeckt ständig neue Schwachstellen, und durch regelmäßige Aktualisierungen lassen sich Risiken minimieren.

Die Rolle von Gemeinschaft und Bildung

Der Kampf gegen Reentrancy-Angriffe ist nicht nur Aufgabe der Entwickler, sondern der gesamten Blockchain-Community. Weiterbildung spielt dabei eine entscheidende Rolle. Workshops, Webinare und Community-Foren tragen dazu bei, Wissen über bewährte Methoden für sichere Programmierung zu verbreiten.

Darüber hinaus bieten Open-Source-Projekte wie OpenZeppelin Bibliotheken und Tools, die Best Practices entsprechen. Durch die Nutzung dieser Ressourcen können Entwickler sicherere Smart Contracts erstellen und so zur allgemeinen Sicherheit des Blockchain-Ökosystems beitragen.

Abschluss

Reentrancy-Angriffe haben sich seit ihrem Aufkommen deutlich weiterentwickelt und sind komplexer und schwerer zu erkennen geworden. Mit einer Kombination aus robusten Verteidigungsstrategien, regelmäßigen Audits und Aufklärung der Community kann die Blockchain-Community diese Angriffe jedoch wirksam abwehren. Im nächsten Teil dieses Artikels werden wir uns eingehender mit fortgeschrittenen Verteidigungsmaßnahmen und Fallstudien zu aktuellen Reentrancy-Angriffen befassen.

Bleiben Sie dran für weitere Einblicke in die Sicherung der Zukunft der Blockchain-Technologie!

Erweiterte Verteidigungsmaßnahmen gegen Wiedereintrittsangriffe

Im ersten Teil haben wir die Ursprünge, Mechanismen und grundlegenden Strategien zur Abwehr von Reentrancy-Angriffen untersucht. Nun wollen wir uns eingehender mit fortgeschrittenen Abwehrmaßnahmen befassen, die Ihre Smart Contracts noch besser gegen diese hartnäckigen Bedrohungen schützen können.

Fortgeschrittene Wiedereintrittsverteidigungen und -muster

Während die grundlegende Wiedereintrittsverteidigung einen soliden Anfang darstellt, beinhalten fortgeschrittene Strategien komplexere Muster und Techniken.

Nichtwiederauftretend: Für eine erweiterte Schutzmaßnahme empfiehlt sich das nichtwiederauftretende Muster. Dieses Muster bietet mehr Flexibilität und lässt sich an spezifische Anforderungen anpassen. Dabei wird vor dem Betreten einer Funktion ein Mutex-Flag (gegenseitiger Ausschluss) gesetzt und nach Beendigung der Funktion wieder zurückgesetzt.

Atomare Check-Effects: Dieses Muster kombiniert das CEA-Muster mit atomaren Operationen. Indem sichergestellt wird, dass alle Prüfungen und Zustandsänderungen atomar ausgeführt werden, wird das Zeitfenster für Reentrancy-Angriffe minimiert. Dies ist besonders nützlich bei High-Stakes-Smart-Contracts, bei denen die Sicherheit der Kundengelder höchste Priorität hat.

Gestaltungsprinzipien für Smart Contracts

Die Entwicklung von Smart Contracts unter Berücksichtigung der Sicherheit von Anfang an kann viel dazu beitragen, Reentrancy-Angriffe zu verhindern.

Prinzip der minimalen Berechtigungen: Handeln Sie nach dem Prinzip der minimalen Berechtigungen. Gewähren Sie nur die minimal erforderlichen Berechtigungen für die Funktionsfähigkeit eines Vertrags. Dadurch wird die Angriffsfläche verringert und der mögliche Schaden eines Angreifers bei Ausnutzung einer Sicherheitslücke eingeschränkt.

Ausfallsichere Standardeinstellungen: Verträge sollten mit ausfallsicheren Standardeinstellungen versehen sein. Kann eine Operation nicht abgeschlossen werden, sollte der Vertrag in einen sicheren Zustand zurückkehren, anstatt in einen angreifbaren Zustand zu wechseln. Dadurch wird sichergestellt, dass der Vertrag auch im Falle eines Angriffs sicher bleibt.

Zustandslosigkeit: Streben Sie nach Möglichkeit Zustandslosigkeit an. Funktionen, die den Zustand des Vertrags nicht verändern, sind grundsätzlich sicherer. Muss eine Funktion ihren Zustand ändern, stellen Sie sicher, dass sie robusten Mustern folgt, um einen erneuten Zugriff zu verhindern.

Fallstudien: Aktuelle Vorfälle von Wiedereintrittsangriffen

Die Untersuchung aktueller Vorfälle kann wertvolle Erkenntnisse darüber liefern, wie sich Reentrancy-Angriffe entwickeln und wie man sich besser dagegen verteidigen kann.

CryptoKitties-Hack (2017): Das beliebte Ethereum-basierte Spiel CryptoKitties wurde Opfer eines Reentrancy-Angriffs, bei dem Angreifer die Smart Contracts leerten. Der Angriff nutzte eine Schwachstelle in der Breeding-Funktion aus, die rekursive Aufrufe ermöglichte. Daraus lässt sich die Bedeutung fortschrittlicher Reentrancy-Schutzmechanismen und der strikten Einhaltung des CEA-Musters ableiten.

Compound Governance Token (COMP) Hack (2020): Bei einem kürzlichen Vorfall nutzten Angreifer eine Reentrancy-Schwachstelle im Governance-Token-Smart-Contract von Compound aus. Dieser Angriff unterstreicht die Notwendigkeit der kontinuierlichen Überwachung und Aktualisierung von Smart Contracts, um neu entdeckte Sicherheitslücken zu schließen.

Die Rolle der formalen Verifikation

Die formale Verifikation ist eine fortgeschrittene Technik, die eine höhere Sicherheit hinsichtlich der Korrektheit von Smart Contracts bietet. Sie beinhaltet den mathematischen Beweis der Korrektheit des Vertragscodes.

Verifizierungswerkzeuge: Tools wie Certora und Coq können zur formalen Verifizierung von Smart Contracts eingesetzt werden. Diese Werkzeuge tragen dazu bei, dass sich der Vertrag in allen möglichen Szenarien, einschließlich Grenzfällen, die durch Tests möglicherweise nicht abgedeckt werden, wie erwartet verhält.

Herausforderungen: Formale Verifikation ist zwar ein leistungsstarkes Verfahren, bringt aber auch Herausforderungen mit sich. Sie kann ressourcenintensiv sein und erfordert ein tiefes Verständnis formaler Methoden. Bei Verträgen mit hohem Einsatz überwiegen die Vorteile jedoch häufig die Kosten.

Neue Technologien und Trends

Das Blockchain-Ökosystem entwickelt sich ständig weiter, und damit auch die Methoden zur Absicherung von Smart Contracts gegen Reentrancy-Angriffe.

Zero-Knowledge-Proofs (ZKPs): ZKPs sind eine aufstrebende Technologie, die die Sicherheit von Smart Contracts verbessern kann. Indem sie es Verträgen ermöglichen, Transaktionen zu verifizieren, ohne sensible Informationen preiszugeben, bieten ZKPs eine zusätzliche Sicherheitsebene.

Sidechains und Interoperabilität: Mit dem Fortschritt der Blockchain-Technologie gewinnen Sidechains und interoperable Netzwerke zunehmend an Bedeutung. Diese Technologien bieten robustere Frameworks für die Ausführung von Smart Contracts und können so das Risiko von Reentrancy-Angriffen potenziell verringern.

Abschluss

Der Kampf gegen Reentrancy-Angriffe ist noch nicht vorbei, und um einen Schritt voraus zu sein, bedarf es einer Kombination aus fortschrittlichen Abwehrmaßnahmen, rigorosen Tests und kontinuierlicher Weiterbildung. Durch die Nutzung fortschrittlicher Muster, formaler Verifizierung und neuer Technologien können Entwickler das Risiko von Reentrancy-Angriffen deutlich reduzieren und sicherere Smart Contracts erstellen.

Wie man mit Stablecoin-Pools solide Renditen erzielt – Ein spannender Leitfaden

Neue Einkommensquellen erschließen Blockchain als Ihre persönliche Einkommensquelle