Tipps zum Datenschutz bei biometrischen Daten – So schützen Sie Ihre einzigartigen Daten

In der heutigen digitalen Welt, in der Technologie fest in unseren Alltag integriert ist, ist der Schutz Ihrer persönlichen Daten wichtiger denn je. Biometrische Daten – Informationen, die aus Ihren einzigartigen biologischen Merkmalen abgeleitet werden – sind zu einem Eckpfeiler moderner Sicherheit und Bequemlichkeit geworden. Doch genau diese Eigenschaften, die biometrische Daten so nützlich machen, machen sie auch zu einem bevorzugten Ziel für Cyberkriminelle. Dieser erste Teil beleuchtet die Grundlagen des biometrischen Datenschutzes und bietet praktische Tipps und Einblicke, die Ihnen helfen, Ihre einzigartigen Daten zu schützen.

Biometrische Daten verstehen

Biometrische Daten umfassen eine Vielzahl einzigartiger Merkmale, darunter Fingerabdrücke, Gesichtserkennungsdaten, Iris-Scans, Stimmmuster und sogar Ganganalysen. Diese Daten werden in zahlreichen Anwendungen eingesetzt – vom Entsperren von Smartphones und dem Zugang zu gesicherten Gebäuden bis hin zur Bereitstellung fortschrittlicher Gesundheitsdienstleistungen und der Identitätsprüfung bei Finanztransaktionen.

Die Vorteile biometrischer Daten liegen auf der Hand, doch ihr Missbrauch birgt erhebliche Risiken. Biometrische Daten sind nicht übertragbar und können nicht wie ein Passwort geändert werden. Sind sie einmal in falsche Hände geraten, können sie für betrügerische Aktivitäten missbraucht werden, weshalb ihr Schutz von höchster Bedeutung ist.

Die Bedeutung biometrischer Privatsphäre

Der Schutz Ihrer biometrischen Daten ist von entscheidender Bedeutung, da diese untrennbar mit Ihrer Identität verbunden sind. Anders als herkömmliche Passwörter oder PINs, die zurückgesetzt werden können, können gestohlene biometrische Daten langfristige Folgen haben. Es ist daher unerlässlich, die Konsequenzen zu verstehen und proaktiv Maßnahmen zu ergreifen, um diese einzigartigen Informationen zu schützen.

Tipps zum Schutz Ihrer biometrischen Daten

1. Einschränkung der Weitergabe biometrischer Daten

Einer der einfachsten Wege, Ihre biometrischen Daten zu schützen, ist, deren Weitergabe einzuschränken. Vermeiden Sie es, denselben biometrischen Identifikator auf mehreren Plattformen zu verwenden. Wenn ein Dienst Ihren Fingerabdruck oder Gesichtsscan verlangt, überlegen Sie, ob dies wirklich notwendig ist. Im Zweifelsfall greifen Sie auf herkömmliche Authentifizierungsmethoden zurück.

2. Nutzen Sie die erweiterten Sicherheitsfunktionen Ihres Geräts.

Moderne Smartphones und Computer verfügen über fortschrittliche Sicherheitsfunktionen zum Schutz biometrischer Daten. Nutzen Sie diese Funktionen optimal. Aktivieren Sie beispielsweise die Geräteverschlüsselung. Dadurch wird sichergestellt, dass Ihre biometrischen Daten auch dann geschützt bleiben, wenn ein Gerät kompromittiert wird.

3. Software und Anwendungen regelmäßig aktualisieren

Cybersicherheitsbedrohungen entwickeln sich rasant, und Ihre Abwehrmaßnahmen müssen sich entsprechend anpassen. Regelmäßige Updates des Betriebssystems Ihres Geräts und der verwendeten Anwendungen helfen, Sicherheitslücken zu schließen, die zum Zugriff auf Ihre biometrischen Daten ausgenutzt werden könnten.

4. Seien Sie vorsichtig bei der Nutzung öffentlicher WLAN-Netze.

Öffentliche WLAN-Netzwerke sind oft weniger sicher und anfälliger für Hackerangriffe. Vermeiden Sie den Zugriff auf sensible Daten oder die Nutzung biometrischer Authentifizierung über öffentliche WLAN-Netzwerke. Wenn Sie öffentliche Netzwerke nutzen müssen, verwenden Sie ein virtuelles privates Netzwerk (VPN), um Ihre Verbindung zu verschlüsseln.

5. App-Berechtigungen überprüfen

Anwendungen, die Zugriff auf Ihre biometrischen Daten anfordern, tun dies häufig, um die Benutzerfreundlichkeit zu verbessern. Allerdings benötigen nicht alle Apps einen solchen Zugriff. Überprüfen und beschränken Sie die Berechtigungen für Apps, die keinen Zugriff auf Ihre biometrischen Daten benötigen.

6. Sichern Sie Ihre physischen Geräte

Biometrische Daten werden nicht nur digital gespeichert, sondern sind auch mit physischen Geräten verknüpft. Stellen Sie sicher, dass Ihre Smartphones, Tablets und andere biometrische Geräte physisch gesichert sind. Nutzen Sie Gerätesperren, automatische Bildschirmabschaltungen und erwägen Sie eine zusätzliche physische Sicherheitsebene wie eine PIN- oder Mustersperre.

7. Informieren Sie sich über die Gesetze zum Schutz biometrischer Daten.

Machen Sie sich mit den Datenschutzgesetzen für biometrische Daten in Ihrem Land oder Ihrer Region vertraut. Wenn Sie Ihre Rechte und die Bestimmungen kennen, die die Nutzung und den Schutz Ihrer biometrischen Daten regeln, können Sie fundierte Entscheidungen treffen und Unternehmen zur Rechenschaft ziehen.

Zukunftssichere Gestaltung Ihrer biometrischen Privatsphäre

Mit dem technologischen Fortschritt entwickeln sich auch die Methoden zur Ausnutzung biometrischer Daten weiter. Es ist daher unerlässlich, über die neuesten Trends und Bedrohungen im Bereich der biometrischen Sicherheit informiert zu bleiben. Verfolgen Sie Nachrichten zur Cybersicherheit, beteiligen Sie sich an Foren und engagieren Sie sich in Communities, die sich mit digitalem Datenschutz befassen, um potenziellen Risiken einen Schritt voraus zu sein.

Durch die Umsetzung dieser Strategien können Sie das Risiko des Missbrauchs biometrischer Daten deutlich reduzieren und die Vorteile moderner Technologie mit größerer Sicherheit genießen.

Seien Sie gespannt auf den zweiten Teil dieses Artikels, in dem wir uns eingehender mit fortschrittlichen biometrischen Datenschutzmaßnahmen befassen werden, darunter Verschlüsselungstechniken, neue Technologien und mehr!

Die Entstehung eines neuen Internets

Wir stehen an einem faszinierenden Wendepunkt, einer digitalen Morgendämmerung, in der sich das Internet, wie wir es kennen, grundlegend wandelt. Es handelt sich nicht nur um ein Upgrade, sondern um eine fundamentale Neugestaltung, einen Wandel von einem zentralisierten Modell hin zu einem, das auf Vertrauen, Transparenz und vor allem auf Mitbestimmung basiert. Diese neue Ära nennen wir Web3.

Seit Jahrzehnten wird das Internet weitgehend von wenigen mächtigen Gatekeepern beherrscht. Man denke nur an die Social-Media-Giganten, die Suchmaschinenriesen und die E-Commerce-Titanen. Sie bieten uns unglaubliche Dienste, vernetzen uns, informieren uns und ermöglichen Transaktionen. Im Gegenzug verfügen sie jedoch oft über immense Macht über unsere Daten, unsere Inhalte und sogar über die Plattformen, die wir nutzen. Unser digitales Leben ähnelt zunehmend einer Mietwohnung, die wir zwar einrichten und bewohnen können, in der aber letztendlich der Vermieter die Regeln festlegt und sogar die Schlösser austauschen kann. Wir haben uns an dieses Modell gewöhnt und den Kompromiss für Komfort und Funktionalität akzeptiert. Wir teilen unsere Gedanken, unsere Fotos, unsere Einkäufe und befeuern damit unbewusst die Motoren dieser zentralisierten Unternehmen, oft ohne direkte Gegenleistung außer dem Zugang zu ihren Diensten.

Web3 will dieses Paradigma aufbrechen. Im Zentrum steht die Dezentralisierung. Anstatt dass Daten und Kontrolle auf einzelnen, riesigen Servern von Konzernen konzentriert sind, schlägt Web3 ein verteiltes Netzwerk vor. Möglich wird dies durch die Blockchain-Technologie, dasselbe revolutionäre Ledger-System, das Kryptowährungen wie Bitcoin und Ethereum zugrunde liegt. Stellen Sie sich ein gemeinsames, unveränderliches Notizbuch vor, in dem jede Transaktion und jedes Datum von einem Netzwerk von Computern aufgezeichnet und verifiziert wird, anstatt von einer einzelnen Instanz. Diese inhärente Transparenz und die verteilte Struktur machen es für einzelne Akteure extrem schwierig, die Informationen zu kontrollieren oder zu manipulieren.

Dieser Wandel betrifft nicht nur die Technologie, sondern auch eine grundlegende Veränderung unserer Online-Interaktion. Es geht darum, unsere digitale Identität und unsere digitalen Ressourcen zurückzugewinnen. Im Web2 wird unser digitaler Fußabdruck größtenteils von den genutzten Plattformen verwaltet. Sperrt eine Plattform uns oder stellt sie den Betrieb ein, können unsere Inhalte und Kontakte verloren gehen. Im Web3 hingegen sollen die Nutzer die volle Kontrolle darüber erlangen. Das bedeutet, dass sie ihre digitalen Ressourcen, ihre Werke und sogar ihren Online-Ruf selbst kontrollieren und auf verschiedenen Plattformen nutzen können, anstatt an ein einzelnes Ökosystem gebunden zu sein.

Die Bausteine von Web3 sind vielfältig und entwickeln sich rasant. Kryptowährungen sind die native Währung dieses neuen Internets und ermöglichen Peer-to-Peer-Transaktionen ohne Zwischenhändler. Doch Web3 ist weit mehr als nur digitales Geld. Es geht um die Ermöglichung dezentraler Anwendungen (DApps). Diese Anwendungen laufen in einem dezentralen Netzwerk und werden daher nicht von einem einzelnen Unternehmen kontrolliert. Man denke an eine Social-Media-Plattform, auf der man die Kontrolle über seine Daten hat und sogar Token für seine Beiträge verdienen kann, oder an einen Streaming-Dienst, bei dem Künstler direkt Tantiemen von ihren Hörern erhalten.

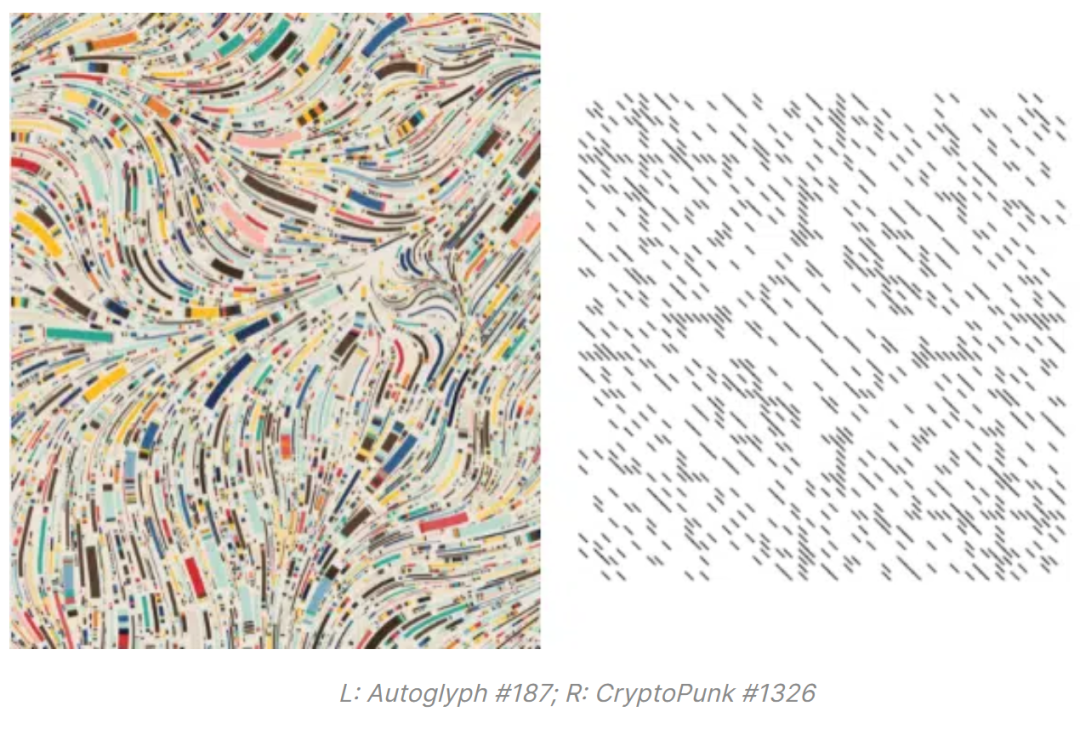

Eine der aufregendsten Erscheinungsformen des Web3-Besitzes sind Non-Fungible Tokens (NFTs). Stellen Sie sich vor, Sie besuchen ein virtuelles Konzert, für das Sie ein einzigartiges digitales Ticket besitzen, das Ihnen besonderen Zugang gewährt, oder Sie entwerfen einen virtuellen Raum, den Sie dann an andere vermieten können – all dies wird durch die Blockchain-Technologie ermöglicht.

Die Auswirkungen auf das digitale Eigentum sind tiefgreifend. Im Web2 lizenziert die Plattform, auf der man Inhalte erstellt (z. B. YouTube oder Instagram), diese Inhalte im Wesentlichen zur Nutzung. Zwar behält man einige Rechte, doch die letztendliche Kontrolle und Monetarisierung liegen oft bei der Plattform. Web3 will dies ändern. Durch Smart Contracts und NFTs können Kreative mehr Eigentum behalten und sogar automatisch Lizenzgebühren verdienen, wenn ihre Werke weiterverkauft werden. Dies stärkt Künstler, Musiker, Autoren und Entwickler und ermöglicht ihnen, sich mit ihren digitalen Kreationen eine nachhaltige Karriere aufzubauen. So entsteht eine direktere und gerechtere Beziehung zwischen Kreativen und ihrem Publikum. Es demokratisiert die Möglichkeit, mit digitalen Projekten Gewinn zu erzielen, und löst die Abhängigkeit von Werbetreibenden oder Plattformalgorithmen.

Das Konzept der Community-Governance durch DAOs entwickelt sich rasant. DAOs gehen über einfache tokenbasierte Abstimmungen hinaus und erforschen differenziertere Governance-Modelle, die Reputation, Expertise und gestaffelte Entscheidungsfindung einbeziehen können. Dies ermöglicht ein effizienteres und effektiveres Management komplexer Projekte und Communities. Man denke an eine DAO, die ein dezentrales Finanzprotokoll (DeFi) verwaltet, in dem Token-Inhaber über vorgeschlagene Änderungen von Zinssätzen oder Sicherheitenanforderungen abstimmen und so sicherstellen, dass sich das Protokoll zum Vorteil der Nutzer weiterentwickelt. Oder man denke an eine DAO, die ein Künstlerkollektiv verwaltet und gemeinsam über Ausstellungsmöglichkeiten, Marketingstrategien und die Gewinnverteilung entscheidet. Dies fördert ein Gefühl kollektiver Verantwortung und gemeinsamer Zukunft innerhalb digitaler Gemeinschaften.

Der Weg zu einem vollständig realisierten Web3 ist jedoch nicht ohne Herausforderungen. Skalierbarkeit bleibt eine erhebliche Hürde. Blockchains sind zwar sicher, können aber insbesondere bei hoher Netzwerkauslastung mitunter langsam und teuer sein. Entwickler arbeiten aktiv an Lösungen wie Layer-2-Skalierungsprotokollen und effizienteren Konsensmechanismen, um diese Probleme zu beheben. Auch die Benutzerfreundlichkeit bedarf deutlicher Verbesserungen. Die Interaktion mit dezentralen Anwendungen (DApps) und die Verwaltung digitaler Assets können für den durchschnittlichen Nutzer nach wie vor komplex und abschreckend wirken und erfordern oft ein technisches Verständnis, das noch nicht weit verbreitet ist. Ziel ist es, Web3 so intuitiv und benutzerfreundlich zu gestalten wie die Web2-Anwendungen, die wir heute nutzen.

Die Regulierung spielt ebenfalls eine wichtige Rolle. Da Web3-Technologien zunehmend in die globale Wirtschaft integriert werden, stehen Regierungen vor der Frage, wie sie reguliert werden sollen. Die Balance zwischen Innovationsförderung und Verbraucherschutz zu finden, ist ein heikler Balanceakt, der die zukünftige Entwicklung von Web3 prägen wird. Die inhärente Dezentralisierung von Web3 stellt zudem traditionelle Regulierungsrahmen vor besondere Herausforderungen.

Trotz dieser Herausforderungen ist die Dynamik von Web3 unbestreitbar. Wir erleben einen Innovationsschub in verschiedenen Sektoren: Dezentrale Finanzen (DeFi) revolutionieren Kreditvergabe, -aufnahme und Handel; dezentrale Speicherlösungen bieten Alternativen zu zentralisierten Cloud-Diensten; und neue Formen digitaler Identität entstehen, die den Datenschutz und die Kontrolle der Nutzer in den Vordergrund stellen. Web3 ist geprägt von Experimentierfreude und kontinuierlicher Verbesserung. Es ist ein gemeinschaftliches Projekt, bei dem Entwickler, Kreative und Nutzer gemeinsam zum Aufbau dieser neuen digitalen Infrastruktur beitragen.

Der Übergang zu Web3 vollzieht sich nicht über Nacht. Es ist eine schrittweise Entwicklung, ein Einweben neuer Elemente in das bestehende Gefüge des Internets. Es geht darum, eine widerstandsfähigere, gerechtere und selbstbestimmtere digitale Zukunft zu gestalten. Auf unserem Weg in diese dezentrale Welt eröffnen sich uns unzählige Möglichkeiten. Es ist ein Aufruf, Veränderungen anzunehmen, neue Paradigmen zu erforschen und aktiv an der Gestaltung eines Internets mitzuwirken, das wirklich seinen Nutzern gehört. Der Traum vom dezentralen Internet nimmt Gestalt an, und jeder von uns hat die Chance, an seiner Verwirklichung mitzuwirken.

Modulare Upgrade-Pfade – Die Kraft flexibler technologischer Weiterentwicklung nutzen

Das Potenzial von Empfehlungsprämien dezentraler Börsen ausschöpfen